Как вылечить от вируса вымогателя

Вирус вымогатель – это крайне опасная вредоносная программа, что при попадании в операционную систему персонального компьютера полностью блокирует ее работу. Чтобы разблокировать компьютер от вируса вымогателя, требуется оплата специального кода путем отправки СМС или перевода по указанным реквизитам. В противном случае, он угрожает уничтожить все имеющиеся на ПК данные.

Что делать в сложившейся ситуации и как предотвратить заражение, мы и поговорим в данной статье.

Вирусы-вымогатели существуют нескольких видов, а именно те, которые:

- Блокируют сайты.

- Блокируют работу браузера.

- Блокируют работу операционной системы.

Конечно, это далеко не весь список подобных угроз, их существует огромное множество, все они разные и требуют разных сумм.

Какими бы они ни были, атака вируса вымогателя нацелена на то, чтобы испугать вас и получить ваши деньги. И что неудивительно, многие действительно оплачивают код, чтобы избавиться от проблемы. Но дело в том, что отправка сообщениями не поможет убрать вирус вымогатель с компьютера, и вы просто-напросто зря потратите деньги. Именно поэтому ни в коем случае нельзя отсылать деньги! Этим вы не спасете ситуацию и не решите возникшую проблему.

Принимаем меры по защите ПК

Вредоносные утилиты водятся везде, в том числе и на многочисленных сайтах для взрослых, файлообменниках и прочих подобных ресурсах. Крайне часто они прячутся в файлах с расширениями exe, zip, rar, .msi, cmd, bat. Они могут маскироваться под обычный флеш-плеер, установив который, операционная система полностью заблокируется. Более того, можно заразиться как по сети, так и через съемные носители.

Не удалось устранить проблему?Обратитесь за помощью к специалисту!

Решите мою проблему

Несколько советов, как защитить свой ноутбук:

- Самое главное – использовать антивирусную программу, касперский, аваст или любой другой, даже бесплатный. Кстати, ранее была статья, в ней я рассказывал о самых эффективных из них. Она обязательно должна быть установлена и регулярно обновляться до последних версий. Не обязательно тратить деньги на приобретении платной версии, ведь можно использовать бесплатный вариант. Периодически проверяйте ПК на наличие вредоносных программ. И главное, всегда помните, что никакой антивирус не способен на все 100% защитить ваш компьютер от всех существующих вирусов. Поэтому дополнительно проверяйте ноутбук с помощью сканеров, они очень удобны и не требуют установки.

- Если у вас старенький ПК, который и без того виснет, можно выбрать более легкие утилиты, которые будут надежно защищать ваше устройство и практически не нагружать процессор.

- При скачивании драйверов или каких-либо программ, загружайте их исключительно с официальных сайтов. Обходите стороной подозрительные и ненадежные сайты. Более того, сегодня поисковые системы предупреждают пользователей, если сайт несет опасность. Не стоит игнорировать подобные сообщения, потому что они способны защитить вашу систему от постороннего влияния.

- Ни в коем случае не переходите по ссылкам непонятного происхождения, которые могут прийти в письме на вашу почту. Она может завести вас на вредоносный сайт.

- Используйте утилиту Adguard (пробная версия на пол года), она повысит безопасность пребывания в сети интернет. Кроме того она блокирует рекламу и раздражающие всплывающие окна.

- При подключении съемных носителей, всегда проверяйте их антивирусной программой, и только после этого открывайте их.

Если вы пренебрегли вышеуказанными советами и ваш ПК был атакован то, как удалить вирус вымогатель мвд рб или любую другую вредоносную программу мы поговорим дальше.

Как избавиться от угрозы и восстановить работу Windows

Если вы не знаете, как работает стандартный вирус вымогатель или шифровальщик, то для вас будет сюрпризом известие, что простой процедурой удаления от него не избавишься. Это значит, что вирус должен быть удален автоматически при помощи надежного антивируса, который будет способным обнаружить вредоносную программу и удалить ее.

Однако такие вирусы, как предупреждение мвд в интернете, могут блокировать работу антивируса, а то и вовсе не дать системе загрузиться, в таком случае вылечить компьютер становится значительно сложнее.

Удаление с помощью антивирусного ПО с загрузкой в безопасном режиме

Шаг 1: Перезагрузка ПК для Safe Mode with Networking:

- Windows XP/Vista/7 – нажимаем «Пуск и перезагружаем ПК». После чего сразу же при загрузке, нажимаем несколько раз F8, пока не появится черный экран с вариантами запуска.

- Выбираем «Advanced Boot Options». В появившемся списке выбираем Safe Mode with Networking.

- Windows 10/8 – В окне логина заходим в меню «Settings».

- Затем удерживая «Shift» нажимаем мышкой по иконке «Power» и жмем «Restart».

- Далее выбираем «Troubleshoot/Advanced options/Startup Settings» и снова нажимаем «Restart».

- После того, как компьютер начнет работать, выбираем Safe Mode with Networking.

Шаг 2: Удаление вируса:

- После загрузки системы запустите браузер.

- Скачайте антивирусную программу, например, Dr.Web CureIt или Malwarebytes. Запустите сканирование и уничтожьте все найденные вредоносные файлы, которые, так или иначе, относятся к вымогателю.

Откат системы до точки восстановления

Очень эффективный способ, который позволит откатить все изменения Windows до момента, когда ПК или ноутбук еще не был заражен вымогателем.

Не удалось устранить проблему?Обратитесь за помощью к специалисту!

Решите мою проблему

Инструкция для Windows XP/Vista/7

Шаг 1: Перезагрузка компьютера для Safe Mode with Command Prompt.

- Делаем так же, как и указано для вышеописанного способа, только в окне «Advanced Boot Options» выбираем «Command Prompt».

Шаг 2: Проводим восстановление.

- Сначала вводим «cd restore», жмем «Enter», а затем «rstrui.exe» и жмем снова «Enter».

- В появившемся окне щелкаем «Next» и выбираем точку восстановлению, которая предшествует заражению. Снова жмем «Next» и в окне «System Restore» делаем то же самое.

- Теперь нажимаем «Yes» для запуска процесса восстановления.

Инструкция для Windows 10/8

Шаг 1: Перезагрузка для System restore.

- Все так же заходим в «Settings», удерживая «Shift» нажимаем по кнопке «Power» и перезагружаемся.

- Затем заходим в раздел «Troubleshoot/Advanced options/System Restore».

- Выбираем необходимую точку и запускаем восстановление. Сам процесс аналогичен предыдущему.

После того, как система будет восстановлена, включите и просканируйте на всякий случай ПК на наличие вредоносного ПО. Таким образом, вы в корне избавитесь от угрозы.

Если ни один способ вам не помог, всегда можно переустановить виндовс или обратиться в сервис-центр, специалисты помогут вам быстро решить данную проблему.

Не удалось устранить проблему?Обратитесь за помощью к специалисту!

Решите мою проблему

Еще одно решение разобрано в этом видео

youtu.be/P-kOGZX9uUs

Профессиональная помощь

Если не получилось самостоятельно устранить возникшие неполадки,

то скорее всего, проблема кроется на более техническом уровне.

Это может быть: поломка материнской платы, блока питания,

жесткого диска, видеокарты, оперативной памяти и т.д.

Важно вовремя диагностировать и устранить поломку,

чтобы предотвратить выход из строя других комплектующих.

В этом вам поможет наш специалист.

Оставьте заявку и получите

Бесплатную консультацию и диагностику специалиста!

Это бесплатно и ни к чему не обязывает.

Мы перезвоним Вам в течении 30 мин.

Источник

Здравствуйте уважаемые читатели блога PomKomp.ru Давненько я хотел написать статью о том как удалить вирус вымогатель (Winlocker) блокирующий вход в систему вашего компьютера.

Чаще всего с такой проблемой сталкиваются неопытные пользователи, которые по чистой случайности или из-за своей халатности стали жертвами мошенников. По своей неопытности многие отправляют СМС для разблокировки баннера с надеждой получить код и тратят при этом не мало денег, прежде чем становиться ясно, что это всего лишь вирус вымогатель заразивший ваш компьютер, с которым можно бороться и без денежных вложений.

Скажу сразу, что ни в коем случае не платите деньги мошенникам, все что написано на таком смс баннере является разводом чистой воды. Даже если вы надумали пойти по наименьшему сопротивлению и собираетесь заплатить то не факт, что это решит вашу проблему.

Также не прибегайте к крайней мере – не переустанавливайте систему. Любую вредоносную программу можно удалить простым способом и без последствий. Переустановка системы может повлечь за собой полное удаление всей необходимой информации. К ней можно прибегать только в том случае если ничего ценного на вашем компьютере нет.

Winlocker полностью приостанавливает работу операционной системы, закрывает доступ к запуску программ и рабочего стола. Вирус вымогатель блокирует доступ к диспетчеру задач и запускается сразу после начала загрузки windows. Иногда случается так, что вредоносная программа закрывает возможность запуска системы в безопасном режиме, в этой ситуации решение проблемы будет на много более сложным.

Вирусная программа попадая на устройство записывает себя несколько раз в разные места, чтобы ее было сложно идентифицировать и тем более удалить.

Расскажу пару слов в связи с чем происходит такая ситуация. Чаще всего появление такого типа вируса можно наблюдать на тех компьютерах где отсутствует антивирусная защита. Чтобы защитить ваше устройство от вредоносных программ советую прочитать статью Какой антивирус выбрать. Также необходимо понимать что на сайтах с сомнительным контентом нужно быть предельно аккуратными и не переходить по незнакомым ссылкам. Еще очень большая вероятность подцепить такую заразу может возникнуть после скачивания и установки программы с непроверенного ресурса. При работе в интернете не забывайте защищать свой ПК, малейшая бдительность поможет избежать дальнейших проблем.

Обязательно производите профилактику компьютера, обновляйте антивирус, проводите периодическое сканирование вашего устройства на наличие вредоносных программ (можете настроить автоматическое сканирование в определенный день и время). Если соблюдать простые правила, то можно избежать заражения.

Итак, если вы все-таки решили бороться с этой проблемой самостоятельно то давайте рассмотрим несколько вариантов как разблокировать вирус вымогатель. Начнем мы с самого простого способа и будем постепенно двигаться к более сложному. Если какой-то из вариантов вам поможет, то останавливайтесь на нем.

Запуск команд из командной строки

Недавно узнал о существовании самого простого способа, но он не на всех машинах способен устранить проблему.

Первое что нам необходимо сделать, это запустить систему в безопасном режиме. Перегружаем компьютер и во время загрузки периодически нажимаем клавишу F8. Если вы все правильно делали, то перед вами должно отобразиться меню дополнительных вариантов загрузки Windows. В данном меню выбираете возможность запуска системы в Безопасном режиме с поддержкой командной строки и нажимаете Enter. После загрузки появиться только командная строка без рабочего стола и присутствующих на нем ярлыков и иконок. По очереди вводим следующие команды

- команда cleanmgr – средство Cleanmgr.exe предназначено для удаления ненужных и устаревших файлов;

- команда rstrui – команда запуска восстановления системы (данная команда будет работать только в том случае, если вы в настройках системы не отключали восстановление системы).

После последовательного ввода команд, перегружаем компьютер и проверяем наличие баннера. Если он отсутствует, то этот способ нам помог, если нет, то переходим к следующему.

Как и в первом способе запускаем устройство и нажатием клавиши F8 загружаем меню дополнительных вариантов. После чего выбираем пункт Безопасный режим и нажимаем Enter. Запускаем функцию Выполнить, через меню Пуск или одновременным нажатием клавиш Ctrl+R и в поле выполнить вводим команду msconfig. После чего запустится окно параметров загрузки Windows. Открываем вкладку Автозагрузка и стараемся найти подозрительные программы.

Чаще всего название таких программ состоит из беспорядочного набора букв. Если такая программа была вами обнаружена, то снимаем галочку напротив нее. Также необходимо посмотреть в какой папке она храниться и удалить ее. Перед тем как произвести эти действия советую ознакомиться с материалами статьи Как правильно удалять программы

После проделанных операций перезагружаем компьютер и проверяем устранена ли проблема. Если смс вирус все еще запрещает доступ, то переходим к следующему способу.

Чистим реестр от следов баннера

Если вы дошли до этого пункта и предыдущие попытки оказались тщетными, то данный способ должен помочь вам разблокировать вирус вымогатель на 98%.

Хочу отметить, что все действия перечисленные ниже необходимо проводить предельно аккуратно и строго по инструкции. Редактируя разделы реестра, неправильными действиями можно нанести непоправимый вред системе и останется только переустановить windows.

Итак, запускаем систему в безопасном режиме, о том как это сделать описано выше. Дожидаемся загрузки и запускаем опцию “Выполнить” в поле открывшегося окна вводим команду regedit. После ввода команды перед вами откроется окно редактора реестра.

Затем перейдите по следующему пути HKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTCurrentVersionWinlogon

В правой колонке вы сможете увидеть два параметра Shell и Userinit. Напротив этих параметров есть столбец значение. В этих столбцах не должно быть ничего лишнего (напротив параметра Shell должно быть значение explorer.exe, напротив Userinit значение userinit.exe). Если там присутствуют дополнительные значения, то это результат действия вируса и вы смело можете все удалять.

Также для успокоения совести советую пройти по следующему адресу в настройке реестра …..MicrosoftWindowsCurrentVersionRun

и проверить нет ли в правом поле окна лишних и незнакомых вам программ, если такие обнаружены, то удаляйте их.

Перезагружаем компьютер и радуемся исчезновению вируса.

Я почти на сто процентов уверен, что если все сделано правильно то баннер блокирующий запуск windows исчезнет. Но на всякий случай приведу еще один способ как удалить вымогатель. Он конечно не такой серьезный как остальные, но порой бывает не менее действенным.

При загрузке системы заходим в Bios и изменяем дату и время на неделю вперед. Случается так, что баннер пропадает, но это случается очень редко.

Обязательно после того, как вы смогли избавиться от блокировщика Windows, просканируйте свой компьютер на наличие вредоносных программ. Сканирование обязательно провести полное, а не быстрое. А также необходимо подумать над качественной защитой вашего устройства. Если у вас нет денег на платный антивирус такой как Kaspersky Security, то можете скачать бесплатный антивирус под названием Avast.

И окончательным этапом будет проверка вашего ПК на наличие вредоносных программ. Для этого существует несколько бесплатных программ, о которых я расскажу в следующих статьях своего блога

Очень надеюсь, что я помог вам разобраться в том как удалить баннер вымогатель, но если остались вопросы, задавайте их смело в комментариях и я с радостью постараюсь помочь.

Если Вам понравилась эта статья, то подписывайтесь на новые и воспользуйтесь, пожалуйста, кнопочками:

Источник

«Расшифруем файлы», «восстановим базу 1С», «удалим вирус-вымогатель» – такими объявлениями кишит Яндекс, откликаясь на запросы пользователей, ставших жертвами хакеров. Стоит только вбить в поисковик: «вирус вымогатель удалить». Так и DarkNet заполнен предложениями о покупке вредоносных шифровальщиков – цена вопроса всего несколько сотен долларов, а нажива может быть куда больше.

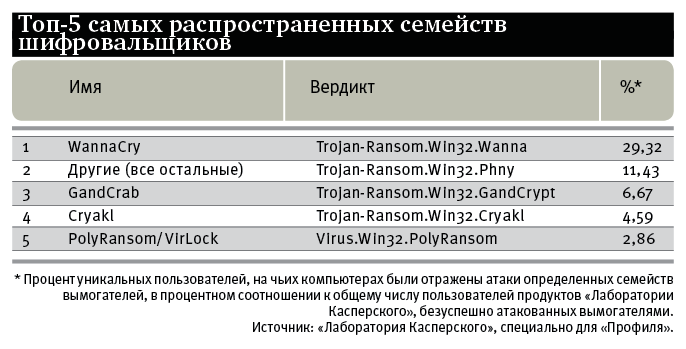

А недавно интернет всколыхнула новость о появлении нового вируса-вымогателя Djvu. Зловредное ПО буквально в несколько шагов подчиняет себе зараженный компьютер и усыпляет бдительность пользователя, маскируясь под обновление системы Windows. И вот уже работа машины заблокирована, а на мониторе высвечивается месседж хакеров с требованием выкупа за разблокировку с издевательским предложением: заплатите быстро – сделаем скидку. Способа вернуть себе данные без помощи хакеров пока не найдено, гласит сообщение о коварном «дежавю». Но экспертов в области кибербезопасности эта новость не шокировала и не удивила. Да и не новость это для них. Вирусов‑шифровальщиков сотни тысяч, и Djvu – лишь очередная модернизация вредоносного ПО (ВПО) определенного семейства. Специально для «Профиля» эксперты составили топ‑5 этих семейств и рассказали, как действуют кибервымогатели и как с ними бороться.

Ощущение дежавю

Djvu относится к семейству вирусов‑шифровальщиков STOP. Первые сообщения о новом ВПО появились еще в середине декабря прошлого года. Сам по себе «дежавю» неуникален, отмечают все опрошенные «Профилем» эксперты. Интересны отличительные особенности семейства, но они известны давно. Эти троянцы не только шифруют данные, но еще и маскируют свои действия под легальное ПО, отвлекая внимание жертвы, не давая искать помощь через различные интернет-ресурсы.

Примерно так действовала троянская программа DNS Changer, заразившая 4 млн машин в 2011 году, приводит пример директор экспертного центра безопасности (PT Expert Security Center) Positive Technologies Алексей Новиков. А вирус Conficker еще 10 лет назад атаковал десятки миллионов компьютеров, отключая службу обновления и сервис Windows Defender.

«Вирус распространяется вместе с программой, предназначенной для взлома ПО (так называемый crack), и с рекламными расширениями для браузеров», – пояснил эксперт.

В целом о программах-вымогателях стало известно еще в конце 80‑х прошлого века, когда появился вирус AIDS (или PC Cyborg), рассказали в специализирующейся на предотвращении кибератак компании Group-IB. Вирус скрывал каталоги, шифровал файлы и требовал $200 за «продление лицензии». Самым распространенным считается CryptoLocker, который заразил более четверти миллиона компьютеров в странах Евросоюза начиная с 2013 года. А в мае 2017 года шифровальщик WannaCry атаковал 200 тыс. компьютеров в 150 странах мира. Ущерб оценили в $1 млрд. Но и это мало кого научило делать резервные копии данных, сетуют эксперты.

Самые разные модификации вирусов‑шифровальщиков встречаются сотнями каждый день, отмечает заместитель руководителя лаборатории компьютерной криминалистики Group-IB Сергей Никитин. «Не было недели, чтобы к нам не обращались два-три атакованных вымогателями клиента, – говорит он и констатирует: – Вирусы-вымогатели – это настоящий бич». Еще в 2016 году компания зафиксировала, что число атак вымогателей по сравнению с предыдущим годом увеличилось в 100 раз. А по статистике «Лаборатории Касперского», в третьем квартале прошлого года продукты только этой компании «защитили более 250 тысяч уникальных пользователей от троянцев‑шифровальщиков».

По данным Positive Technologies, в прошлом году средняя доля заражений шифровальщиками от всех видов кибератак составляла 12% в квартал. Вести подсчет вирусов бессмысленно, считает Сергей Никитин, – самые разные модификации вирусов‑шифровальщиков встречаются сотнями каждый день, они эволюционируют и совершенствуются, чтобы обходить антивирусные движки.

Объявление о сдаче трояна-вымогателя в аренду

Киберкриминальная эволюция

Кибервымогательство активно развивается по всему миру. В России рост этого вида атак специалисты Group-IB зафиксировали с весны прошлого года. Косвенно растущая популярность шантажа подтверждается исследованиями DarkNet, анализ криминальных услуг которого в прошлом году сделали эксперты Positive Technologies. Согласно этому исследованию, 12% всех объявлений о продаже ВПО приходится на долю шифровальщиков. Средняя стоимость вируса всего $270. «Какой-нибудь Kit может стоить $3–5 тыс., но есть и дороже, – приводит пример Сергей Никитин. – Точно так же в DarkNet продается куча учетных записей к различным серверам, логины, пароли и т. д. Часто злодеи выкупают эти базы и просто начинают по ним ходить и шифровать все подряд, а потом смотреть, кто заплатит».

При этом хакерский рынок «услуг» совершенствуется, стремясь увеличить свой доход. Так, в последнее время в DarkNet начала распространяться специальная «партнерская программа» от разработчиков шифровальщиков, рассказывает Алексей Новиков. Продавец передает покупателю персонифицированный файл шифровальщика и ссылку для доступа в личный кабинет. В этом кабинете отображается статистика по зараженным узлам и осуществленным выплатам. Задача покупателя – распространить троян.

«Когда жертва атак с использованием данного экземпляра трояна оплачивает выкуп, продавец перечисляет выплату распространителю за вычетом своей доли», – объясняет эксперт. Именно так распространяются шифровальщики GandCrab, Tantalus, Aleta, Princess, Rapid, Scarab, Sphinx, Lovecraft, Onyonlock и другие. «Получивший в прошлом году широкое распространение шифровальщик GandСrab только за апрель–май 2018 года принес злоумышленникам свыше $700 000», – привел пример заработка злоумышленников эксперт.

«Когда жертва атак с использованием данного экземпляра трояна оплачивает выкуп, продавец перечисляет выплату распространителю за вычетом своей доли», – объясняет эксперт. Именно так распространяются шифровальщики GandCrab, Tantalus, Aleta, Princess, Rapid, Scarab, Sphinx, Lovecraft, Onyonlock и другие. «Получивший в прошлом году широкое распространение шифровальщик GandСrab только за апрель–май 2018 года принес злоумышленникам свыше $700 000», – привел пример заработка злоумышленников эксперт.

Стандартную схему заражения вирусом-вымогателем описал Сергей Никитин. Пользователи получают почтовую рассылку, открывают вложения, письма заражаются вирусом, который похищает логины и пароли из оперативной памяти и распространяется на другие компьютеры. Такая цепочка действий ВПО приводит к тому, что в компании может быть зашифрована, например, база 1С и работа встанет, объясняет эксперт. «Бывает, что злодеи сначала изучают инфраструктуру своей жертвы, – продолжает он. – Например, если обнаружат сервер резервных копий, то запросят за его дешифровку одну цену выкупа (ведь с помощью резервных копий можно восстановить все остальное), малозначительный компьютер будет, соответственно, и стоить куда меньше».

Появились и специфические атаки. Часто злоумышленники подбирают пароли к удаленному рабочему столу, который оставили системные администраторы для собственного удобства. После чего эти пароли попадают в Darknet, где их может купить кто угодно. В значительном числе случаев заражение происходило путем предварительной компрометации серверов и рабочих станций, добавляет Алексей Новиков. «Сервера чаще всего шифровали, так как они подключались к интернету напрямую, а на рабочие станции вирус попадал через фишинговые рассылки», – говорит он. Напомним, что фишинг – один из распространенных видов кибермошенничества, когда под видом легальных официальных сайтов распространяются хакерские подделки.

Кроме того, специалисты отмечают, что в последнее время произошел качественный сдвиг в пользу распространения атак подобного рода. «Вирусы-шифровальщики стали использовать асимметричное стойкое шифрование (алгоритм RSA, например, – всеми проверенный, его точно не взломать), – говорит Сергей Никитин. – Кроме того, часть этих вирусов стала получать функционал «червей». Они похищают логины и пароли и с их помощью пытаются зашифровать и другие компьютеры в Сети».

Именно в использовании асимметричного шифрования и заключается самая главная проблема – расшифровать вирус самостоятельно, как правило, невозможно. При симметричном шифровании информации, объясняет эксперт, секретный ключ можно обнаружить. Асимметричное предполагает создание двух ключей – открытого и закрытого. С помощью первого, всем известного, происходит шифрование, а второй, для расшифровки, есть только у хакеров. Причем алгоритмы стойкого шифрования для блокировки данных злоумышленники берут из официальных библиотек. А алгоритмы для расшифровки хакеры пишут сами. Но поскольку спрос куда больше на программы-шифровальщики, то расшифровке уделяется куда меньше внимания, отлаживаются такие программы куда хуже и менее пристально.

Выкуп: платить или не платить?

А если расшифровать невозможно, то вымогателям придется платить? Выкуп устанавливается распространителями шифровальщика обычно самостоятельно и составляет $200–500, говорит Алексей Новиков. Но, как правило, выкуп просят в биткойнах. Например, за расшифровку вируса Petya, атаковавшего в 2017 году Украину и попутно задевшего ряд компаний в России, США, Индии и Австралии, злоумышленники требовали 100 биткойнов, что в то время составляло $250 тыс.

Эксперты единогласно заявляют: платить вымогателям не стоит, так как это означает спонсировать их «творческую» деятельность. А что делать, если зашифрован сервер с резервными копиями и восстановить данные уже невозможно? Но даже если пойти на поводу у шантажистов, никаких гарантий разблокировки нет, говорит Сергей Никитин. Вот самые распространенные сценарии. Преступники могут или повысить цену выкупа, или вовсе не выйти на связь со своей жертвой после оплаты, или оставить в системе «закладку», которая позволит спустя какое-то время повторить трюк с вымогательством. Часто бывает так, что после перечисления денег хакеры присылают программу-дешифратор, но она не работает. Происходит это именно потому, что в разработку расшифровки никто толком не вкладывается, это невыгодно.

Согласно исследованиям IBM, до 70% опрошенных американских компаний выплачивали выкуп, чтобы восстановить свои данные. Российские компании тоже так часто поступают, говорит Алексей Новиков. При этом чаще всего атакуют малый и средний бизнес. «Крупные компании могут себе позволить защитные решения класса «песочница», – объясняет эту тенденцию Сергей Никитин. Заражение происходит в основном через почтовые рассылки. И «песочница» сама открывает письма и вложения, смотрит, что произойдет, объясняет эксперт. Если начинается шифрование, то письмо просто не дойдет до получателя. Стоит такая «песочница» от 1 млн до 10 млн рублей. Понятно, что позволить ее себе может не каждый.

Но и для людей среднего достатка есть способы избежать кибершантажа. Если заражение уже произошло, то стоит попробовать подобрать нужную утилиту для расшифровки данных на специально созданном для этого бесплатном портале NoMoreRansom.org, советует антивирусный эксперт «Лаборатории Касперского» Орхан Мамедов. Кроме того, есть куча предложений от разных компаний по помощи в расшифровке данных и удалению вируса. Но это, предупреждает Сергей Никитин, обычные посредники, которые выходят на связь с преступниками и выторговывают у них скидку. В итоге жертва заплатит не 100%, а 90% от выкупа. В соучастии таких посредников не обвинишь, формально они действуют легально, заключая с пострадавшими договоры на оказание «консалтинговых услуг».

Самый надежный способ не допустить вымогательства – предотвратить его. Вот несколько рекомендаций от Орхана Мамедова: загружать ПО только из проверенных источников; не открывать подозрительные почтовые вложения; не переходить по сомнительным ссылкам, даже если вам их присылают знакомые; следить за обновлением ПО до последней версии; использовать надежные защитные решения; использовать сложные пароли для учетных записей; регулярно делать резервные копии важных данных и хранить их отдельно.

А еще можно застраховать себя от киберрисков, советует Алексей Новиков. «Покупка страхового полиса в данном случае может обойтись дешевле, чем выплаты вымогателям или расходы на восстановление инфраструктуры после массовой атаки шифровальщика», – рекомендует эксперт.

Источник