Как вылечить вирус jeefo

Я очень надеюсь,что людей которые как и я подцепили эту заразу немного, и собравшись духом, я все же решил потратить время, и поделиться лекарством, т.к. вирус этот Dr.Web, Касперский, Norton, Мальваре, AVG и еще пару тройку других — взять так и не смогли. (проверено на собственном опыте) видят но не лечат.

Кстати как потом выяснилось, его берет Panda, но об этом позже.

Симптомы такие:

Компьютер виснет, тормозит, вылетает,пропадает изображение,всё на экране становиться статичным, даже мышь не двигается порой. Скорость соединения падает. Некоторые *exe вообще не открываются. В общем, премилое существо, которое окончательно подпортит и без того расшатанную психику.

Как я уже говорил, dr.web и иже с ним видит его, и даже пишут что «вылечено» но реально лечить накотрез отказывается, считает зараженные файлы неизлечимыми и переименовывает. А вирус этот не много не мало заражает все exe-шники на дисках весом выше 100 кб от диска «С» и ниже «D» и т.д.. Да и если удается удалить тело вируса (svhost.exe) он самовозраждается при перезагрузке вашей машинки. В общем, жуть.

И так потраив как то день, на устранение этой заразы, в прямом смысле весь день, выяснил вот что:

win32.jeefo, аналогичный: Virus.Win32.Hidrag.a

Другие версии: .b, .c

Другие названия:

Virus.Win32.Hidrag.a («Лаборатория Касперского») также известен как: Win32.Hidrag («Лаборатория Касперского»), Virus.Win32.Hidrag («Лаборатория Касперского»), W32/Jeefo (McAfee), W32.Jeefo (Symantec), Win32.HLLP.Jeefo.36352 (Doctor Web), W32/Jeefo-A (Sophos), Win32/HLLP.Jeefo (RAV), PE_JEEFO.A (Trend Micro), W32/Jeefo (H+BEDV), W32/Jeefo.A (FRISK), Win32:Jeefo (ALWIL), Win32/Hidrag.A (Grisoft), Win32.Jeefo.A (SOFTWIN), W32.Jeefo (ClamAV), W32/Jeefo (Panda), Win32/Jeefo.A (Eset)

Технические детали:

Безобидный резидентный Win32-вирус. Заражает приложения Win32 (PE EXE-файлы). При заражении шифрует часть заражаемого файла.

При запуске зараженного файла инсталлирует себя в систему: создаёт свою копию с именем «svchost.exe» (размером около 36K) в каталоге Windows и регистрирует этот файл в ключе автозапуска системного реестра:

HKLMSoftwareMicrosoftWindowsCurrentVersionRun Services

PowerManager = %WindowsDir%SVCHOST.EXE

Затем вирус остаётся в памяти Windows, рекурсивно ищет и заражает PE EXE-файлы на всех доступных дисках, начиная с диска C:.

Вирус никак не проявляет своего присутствия в системе.

Вирус содержит зашифрованные строки: Hidden Dragon virus. Born in a tropical swamp. PowerManagerMutant.

Virus.Win32.Hidrag.b

Другие версии: .a, .c

Другие названия:

Virus.Win32.Hidrag.b («Лаборатория Касперского») также известен как: W32.Jeefo (Symantec), Win32.HLLP.Jeefo.36352 (Doctor Web), W32/Jeefo (H+BEDV), Win32/Hidrag.A (Grisoft), Win32.Jeefo.A (SOFTWIN), W32.Jeefo (ClamAV)

Технические детали:

Резидентный паразитический вирус. Заражает приложения Win32 (PE EXE-файлы). По своим функциям полностью идентичен варианту Virus.Win32.Hidrag.a.

Virus.Win32.Hidrag.c

Другие версии: .a, .b

Другие названия:

Virus.Win32.Hidrag.c («Лаборатория Касперского») также известен как: Virus.Win32.Jeefo.a («Лаборатория Касперского»), W32/Jeefo (McAfee), W32.Jeefo (Symantec), Win32.HLLP.Jeefo.36352 (Doctor Web), W32/Jeefo (H+BEDV), W32/Jeefo.A (FRISK), Win32/Hidrag.A (Grisoft), Win32.Jeefo.A (SOFTWIN), W32.Jeefo (ClamAV)

Технические детали:

Резидентный паразитический вирус.

После запуска вирус копирует себя в корневой каталог Windows с именем «svchost.exe»:

%WinDir%svchost.exe

Затем вирус регистрирует этот файл в ключе автозапуска системного реестра:

[HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurr entVersionRunServices]

«PowerManager» = «%Windir%svchost.exe»

Вирус ищет Win32 PE EXE файлы с расширениями .exe на логических дисках компьютера и заражает их. Зараженные файлы увеличиваются в размере на 36352 байт.

Лекарство:

1. Им находите и убиваете:

[Ссылки могут видеть только зарегистрированные пользователи. ]

2. Закрепляете убийство контрольным выстрелом в голову:

[Ссылки могут видеть только зарегистрированные пользователи. ]

Все ссылки рабочие, и ни каких вирусов по ним нет. То предупреждение которое выдает, это стандартное предупреждение сервиса Ucoz/.

п.с. данные програмы бьют только его, т.к сканируют только файлы с расширением exe/.

Источник

Что такое Jeefo

Что такое Jeefo

Скачать утилиту для удаления Jeefo

Скачать утилиту для удаления Jeefo

Удалить Jeefo вручную

Удалить Jeefo вручную

Получить проффесиональную тех поддержку

Получить проффесиональную тех поддержку

Читать комментарии

Читать комментарии

Описание угрозы

Название угрозы

Имя исполняемого файла:

Тип угрозы:

Поражаемые ОС:

Jeefo

(*.*)

Virus

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Метод заражения Jeefo

Jeefo копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла (*.*). Потом он создаёт ключ автозагрузки в реестре с именем Jeefo и значением (*.*). Вы также можете найти его в списке процессов с именем (*.*) или Jeefo.

Если у вас есть дополнительные вопросы касательно Jeefo, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите Jeefo and (*.*) (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить Jeefo в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Удаляет все файлы, созданные Jeefo.

Удаляет все файлы, созданные Jeefo.

Удаляет все записи реестра, созданные Jeefo.

Удаляет все записи реестра, созданные Jeefo.

Программа способна защищать файлы и настройки от вредоносного кода.

Программа способна защищать файлы и настройки от вредоносного кода.

Программа может исправить проблемы с браузером и защищает настройки браузера.

Программа может исправить проблемы с браузером и защищает настройки браузера.

Удаление гарантированно — если не справился SpyHunter предоставляется бесплатная поддержка.

Удаление гарантированно — если не справился SpyHunter предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 входит в комплект поставки.

Антивирусная поддержка в режиме 24/7 входит в комплект поставки.

Скачайте утилиту для удаления Jeefo от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления Jeefo.. Утилита для удаления Jeefo найдет и полностью удалит Jeefo и все проблемы связанные с вирусом Jeefo. Быстрая, легкая в использовании утилита для удаления Jeefo защитит ваш компьютер от угрозы Jeefo которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления Jeefo сканирует ваши жесткие диски и реестр и удаляет любое проявление Jeefo. Обычное антивирусное ПО бессильно против вредоносных таких программ, как Jeefo. Скачать эту упрощенное средство удаления специально разработанное для решения проблем с Jeefo и (*.*) (закачка начнется автоматически):

Функции

Удаляет все файлы, созданные Jeefo.

Удаляет все файлы, созданные Jeefo.

Удаляет все записи реестра, созданные Jeefo.

Удаляет все записи реестра, созданные Jeefo.

Программа может исправить проблемы с браузером.

Программа может исправить проблемы с браузером.

Иммунизирует систему.

Иммунизирует систему.

Удаление гарантированно — если Утилита не справилась предоставляется бесплатная поддержка.

Удаление гарантированно — если Утилита не справилась предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 через систему GoToAssist входит в комплект поставки.

Антивирусная поддержка в режиме 24/7 через систему GoToAssist входит в комплект поставки.

Наша служба поддержки готова решить вашу проблему с Jeefo и удалить Jeefo прямо сейчас!

Оставьте подробное описание вашей проблемы с Jeefo в разделе Техническая поддержка. Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с Jeefo. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления Jeefo.

Как удалить Jeefo вручную

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с Jeefo, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены Jeefo.

Чтобы избавиться от Jeefo, вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

no information

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать Утилиту для удаления Jeefo для безопасного решения проблемы.

2. Удалите следующие папки:

no information

3. Удалите следующие ключи иили значения ключей реестра:

no information

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать Утилиту для удаления Jeefo для безопасного решения проблемы.

Как предотвратить заражение рекламным ПО? Мы рекомендуем использовать Adguard:

4. Сбросить настройки браузеров

Jeefo иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию «Сбросить настройки браузеров» в «Инструментах» в программе Stronghold AntiMalware для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие Jeefo. Для сброса настроек браузеров вручную используйте данную инструкцию:

Для Internet Explorer

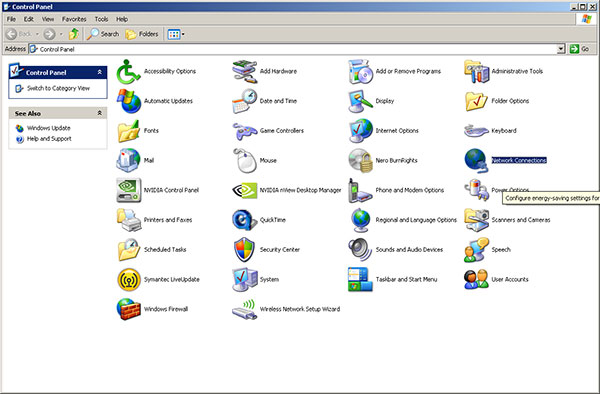

Если вы используете Windows XP, кликните Пуск, и Открыть. Введите следующее в поле Открыть без кавычек и нажмите Enter: «inetcpl.cpl».

Если вы используете Windows 7 или Windows Vista, кликните Пуск. Введите следующее в поле Искать без кавычек и нажмите Enter: «inetcpl.cpl».

Выберите вкладку Дополнительно

Под Сброс параметров браузера Internet Explorer, кликните Сброс. И нажмите Сброс ещё раз в открывшемся окне.

Выберите галочку Удалить личные настройки для удаления истории, восстановления поиска и домашней страницы.

После того как Internet Explorer завершит сброс, кликните Закрыть в диалоговом окне.

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Stronghold AntiMalware.

Для Google Chrome

Найдите папку установки Google Chrome по адресу: C:Users»имя пользователя»AppDataLocalGoogleChromeApplicationUser Data.

В папке User Data, найдите файл Default и переименуйте его в DefaultBackup.

Запустите Google Chrome и будет создан новый файл Default.

Настройки Google Chrome сброшены

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Stronghold AntiMalware.

Для Mozilla Firefox

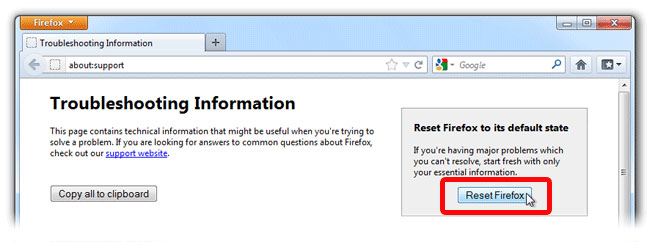

Откройте Firefox

В меню выберите Помощь > Информация для решения проблем.

Кликните кнопку Сбросить Firefox.

После того, как Firefox завершит, он покажет окно и создаст папку на рабочем столе. Нажмите Завершить.

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Stronghold AntiMalware.

Информация предоставлена: Aleksei Abalmasov

Most viewed problem: cydoor spyware

Следующее описаниее: Kindal »

« Вернуться в каталог

Источник

Virus.Jeefo (также известный как вирус, Virus.Jeefo) — название угрозы MalwareBytes Anti-malware. Это относится к потенциально нежелательные программы, которые часто установлены без согласия пользователя ПК через стороннего программного обеспечения. Его основной эффект отличается от пути, она вступит на вашей системе. Вы может легко определить, что Virus.Jeefo хит вашего браузера, увидев количество всплывающих окон. Используете ли вы Internet Explorer, Mozilla Firefox и Google Chrome, также может появиться то же самое. Его авторы сделать это в точку, что этот рекламное будет работать гладко на наиболее хорошо любил браузеров.

Virus.Jeefo является технически не вирус, но ясно, что большинство своих действий, просто чтобы погубить и вмешиваться ваших действий в Интернете. Очевидно, что больше проблем могут быть добавлены по Virus.Jeefo, хотя эта программа является тот, кто управлять вашей компьютерной системы. Как только вы увидите широкий спектр всплывающие окна, баннеры, купоны, резервирование и другие онлайн предлагает, это просто означает, что вам придется удалить Virus.Jeefo как он удара вашей системы.

Даже если ваша система вирусов, тот факт, что Virus.Jeefo это не вирус, ваш компьютер может по-прежнему страдают с много неприятностей и даже более склонными к различным инфекциям у Virus.Jeefo. Кроме того эта программа может также собирать вашу конфиденциальную информацию с помощью отслеживания вашей деятельности в Интернете.

Virus.Jeefo только служит выгодные программы для его авторов. Это является причиной его инвазивный подход, причина, почему вы видите тонн объявлений, и многие другие необычные вещи происходят на вашей системе. Чтобы остановить все вопросы причиной Virus.Jeefo и для предотвращения дальнейших проблем прийти, удаление этой надстройки браузера должно быть сделано немедленно.

поведение Virus.Jeefo

- Общее поведение Virus.Jeefo и некоторые другие текст emplaining som информация связанные с поведением

- Virus.Jeefo показывает коммерческой рекламы

- Перенаправление браузера на зараженных страниц.

- Изменяет пользователя Главная страница

- Устанавливает себя без разрешений

- Virus.Jeefo подключается к сети Интернет без вашего разрешения

Virus.Jeefo осуществляется версий ОС Windows

- Windows 8

22% - Windows 7

28% - Windows Vista

9% - Windows XP

41%

Предупреждение, множественные антивирусные сканеры обнаружили возможные вредоносные программы в Virus.Jeefo.

| Антивирусное программное обеспечение | Версия | Обнаружение |

|---|---|---|

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| Dr.Web | Adware.Searcher.2467 | |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| VIPRE Antivirus | 22224 | MalSign.Generic |

Скачать утилитучтобы удалить Virus.Jeefo

География Virus.Jeefo

Удалить из Windows Virus.Jeefo

Удалите Virus.Jeefo из Windows XP:

- Перетащите курсор мыши слева от панели задач и нажмите кнопку начать , чтобы открыть меню.

- Откройте Панель управления и дважды щелкните значок Установка и удаление программ.

- Удалить нежелательных приложений.

Удалить Virus.Jeefo с Windows Vista или Windows 7:

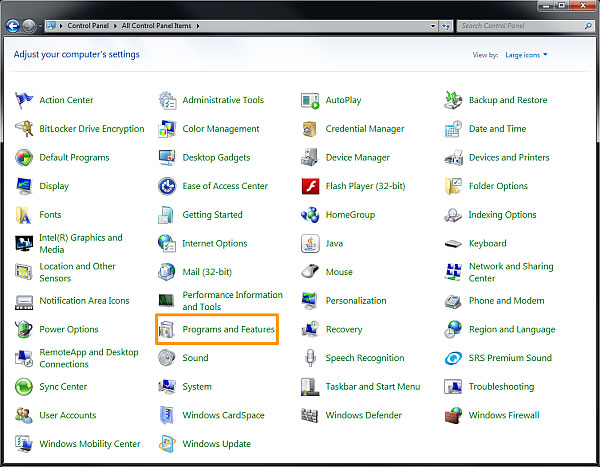

- Нажмите значок меню Пуск на панели задач и выберите Панель управления.

- Выберите Удаление программы и найдите нежелательных приложений

- Щелкните правой кнопкой мыши приложение, которое вы хотите удалить и выберите Удалить.

Удалите Virus.Jeefo из Windows 8:

- Щелкните правой кнопкой мыши на экране Metro UI, выберите все приложения и затем Панель управления.

- Перейти на Удаление программы и щелкните правой кнопкой мыши приложение, которое вы хотите удалить.

- Выберите Удалить.

Удалите из вашего браузеров Virus.Jeefo

Удалить Virus.Jeefo из Internet Explorer

Удалить Virus.Jeefo из Mozilla Firefox

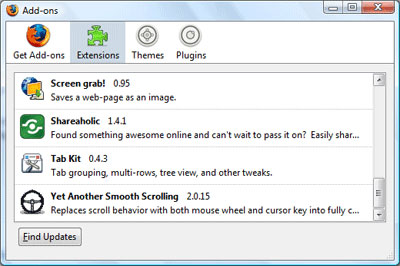

- Как у вас есть ваш браузер открыт, введите about:addons в поле URL показано.

- Перемещение по списку расширений и дополнений, удалить элементы, имеющие что-то общее с Virus.Jeefo (или те, которые вы можете найти незнакомые). Если расширение не предусмотрено Mozilla, Google, Microsoft, Oracle или Adobe, вы должны быть почти уверен, что вам придется удалить его.

- Затем, сброс Firefox, делая это: двигаться- Firefox -> Help (Справка в меню для пользователей OSX) -> Сведения об устранении неполадок. Наконец,сбросить Firefox.

Прекратить Virus.Jeefo от Chrome

Скачать утилитучтобы удалить Virus.Jeefo

Источник

27.01.2008, 23:03

#1

Junior Member

Вес репутации

43Как вылечиться от вируса Hidrag (Jeefo)?

Подхватил Virus.Win32.Hidrag.a (Win32.HLLP.Jeefo.36352).

Попытался вылечить с помощью пробной версии AVP 7.0. В ответ получил — «лечение невозможно».

Появилось ощущение, что в таком случае его вообще ничем не изведёшь

Можно ли какими-то средствами избавиться от этого зловредного кода, но при этом сохранить все приложения работоспособными?

Удавалось ли это кому-нибудь?

Или единственный выход — переустановить систему?Добавлено через 1 час 6 минут

Догадался посмотреть поиск — нашёл упоминание JeefoGUI.

Вопрос — можно ли её смело позволить лечить все системные файлы? Есть ли вероятность, что после этого лечения ничего не будет работать?Последний раз редактировалось surok; 27.01.2008 в 23:03.

Причина: Добавлено

Будь в курсе!

Будь в курсе!

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

27.01.2008, 23:57

#2

Сообщение от surok

Сообщение от surok

Догадался посмотреть поиск

посмотреть мало, надо им пользоваться.

https://virusinfo.info/showthread.php?t=15927

28.01.2008, 01:44

#3

Junior Member

Вес репутации

43Ну я им собственно и воспользовался. Правда после создания темы, что конечно неправильно.

Проблема была именно в лечении, то есть в сохранении работоспособного приложения. Вылечил с помощью JeefoGUI. Всё ли осталось работоспособным, покажет время.

А тему зря создал — так что можно удалить.

Источник

1. Источники попадания в машину.

Основным источником распространения данного вируса являются, как обычно, файло-обменные сети. Вирус может попадать в каталоги установленных на машинах программ файло-обмена как под видом «полезных» программ, так и просто в зараженных дистрибутивах программного софта, переданных Вам друзьями или знакомыми. К сожалению, большинство пользователей упорно игнорируют антивирусные программы или просто не обновляют антивирусные базы, в результате чего «просыпают» попадание вируса в свои машины. Как результат, инфицированные компьютеры становятся рассадниками вирусов для десятков или даже сотен других компьютеров. Потенциальную опасность также могут представлять CD/DVD-диски, записанные на таких «чистых» машинах, т.к. очевидно, что среди записанных на них (дисках) файлов окажутся и инфицированные. Не исключается также и возможность подхватить данный вирус в том случае, если Вы пользуетесь для переноса/хранения информации флэшками (USB Flash Memory Storage) или дискетами.2. Инсталляция в систему.

Win32.HLLP.HiDrag представляет собой резидентную Windows-программу (т.н. PE EXE-файл, содержащий в своем заголовке метку «PE»; к таковым относятся программы с 32-битным кодом, написанные на языках высокого уровня, таких как, например, C++ Builder, Borland Turbo Pascal (Delphi) и пр., создаваемые для работы в среде Windows). Дееспособен под всеми существующими на сегодняшний день ОС Windows.

Код программы Win32.HLLP.HiDrag защищен крипт-кодом, который расшифровывается при запуске вируса с помощью специально встроенной процедуры расшифровки прямо в память машины без создания каких-либо временных файлов.

Схематически строение кода вируса выглядит следующим образом:

Как видно из схемы, тело Win32.HLLP.HiDrag состоит из двух частей — основного кода и дополнительной секции, в которой вирус может хранить служебную информацию. Размер дополнительной секции составляет примерно 3% от общего размера вирусного тела.

Win32.HLLP.HiDrag может инсталлировать себя в систему двумя способами, в зависимости от того, из какого файла производится его 1-й запуск на чистой машине — из того, в котором содержится только оригинальная вирусная программа, или из зараженного.

При запуске зараженно файла вирус определяет через функцию %windir% имя каталога, в который установлена ОС Windows (обычно таковым является C:WINDOWS, поэтому далее по тексту я буду ссылаться именно на этот каталог), и копирует себя в него под названием

C:WINDOWSsvchost.exe

Данный файл обладает следующими характерными особенностями:

—

размер файла: 36352 байта;

— атрибуты: «Архивный» и «Системный» («archive» и «hidden», благодаря чему при настройках системы «по умолчанию» данный файл невозможно обнаружить, т.к. Windows не показывает «скрытые» файлы);

— дата модификации: 24.08.2001 года (всегда одна и та же);

— время модификации: значение переменной «hh» (часы) выбирается из вариантов «21» или «22»; значения переменных «mm» и «ss» (минуты и секунды соответственно) — либо «00», либо берутся от зараженного файла, из которого был произведен запуск вируса.

Файл svchost.exe остается резидентно в памяти компьютера вплоть до завершения работы Windows. Для возможности активизации этого файла при каждом старте системы вирус создает ключ под названием «PowerManager» в регистрах автозапуска системного реестра:

[HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunServices]

«PowerManager»=»C:\WINDOWS\SVCHOST.EXE»

Также вирус расшифровывает и записывает в дополнительную секцию данного файла (см. вышеприведенную схему) цифровую подпись, которая полностью идентична Microsoft’овской и передрана из одноименного системного файла Windows XP — WINDOWSSYSTEM32svchost.exe. В результате этого, вирус получает возможность маскироваться в системе под внутренний сервисный процесс. При просмотре свойств данного файла система видит его как один из компонентов ядра:

Если на чистой машине 1-й запуск вируса производится из файла, содержащего только код вируса (т.е. из идентичного файлу svchost.exe, но, например, под названием zastavka.scr или каким-либо др.), то инсталляция Win32.HLLP.HiDrag осуществляется следующим образом: вирус считывает имя запущенного вирусного файла и создает в регистрах автозапуска системного реестра ключ под названием «PowerManager» следующего вида:

[HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunServices]

«PowerManager»=»%path%\name.ext»

, где %path% — местоположение запущенного вирусного файла, а name.ext — его название. Таким образом, роль компонента svchost.exe выполняет запущенный пользователем файл с оригинальной вирусной программой. При этом в системном каталоге файл svchost.exe не создается. Если в дальнейшем будет запущен какой-либо из зараженных файлов, то svchost.exe будет создан в системном каталоге, однако вирус не будет дописывать в системный реестр дополнительный ключ и активным по-прежнему останется вышеописанный файл.

3. Заражение файлов.

После инсталляции в систему вирус ждет несколько минут, не производя никаких действий, чтобы скрыть свое присутствие в системе и какую-либо видимую активность. Затем начинает поиск и заражение PE EXE- (программ) и SCR- (экранных заставок) файлов. Этот процесс протекает по следующей схеме: сперва вирус ищет 6 файлов указанных форматов в корневом системном каталоге, т.е.

C:WINDOWS*.exe

C:WINDOWS*.scr

Затем останавливает процесс поиска и заражения файлов, ждет 5-10 минут и заражает еще 6 файлов, после чего опять ждет указанный промежуток времени и возобновляет данную процедуру.

Сразу следует сказать, что вирус выбирает для заражения только те файлы, размер которых превышает примерно 110 кб, а остальные не трогает. Перед заражением каждого файла, чтобы скрыть свое присутствие в системе, вирус считывает его (файла) атрибуты, дату и время модификации, заражает файл, а затем присваивает ему эти исходные данные назад. В результате этого, система не фиксирует данные зараженные файлы, как измененные, что существенно затрудняет визуальный поиск последних.

Когда в корневом каталоге C:WINDOWS все соответствующие файлы заражены, вирус переходит к заражению по вышеуказанной схеме в следующих подкаталогах системной директории:

для Windows 9X/ME:

C:WINDOWSSYSTEM

для Windows 2K/XP:

C:WINDOWSSYSTEM32

, включая файлы и во всех поддиректориях данных каталогов. Позднее вирус переходит к заражению файлов во всех подкаталогах системной директории

C:Program Files

Что касается заражения прочих файлов, распололоженных в остальных папках системного диска, а также на др. логических дисках машины, включая и сетевые, открытые для полного или частичного доступа, то оно происходит в зависимости от каких-то внутренних счетчиков вируса. По этой причине файлы на таких дисках довольно долгое время могут оставаться чистыми.

При поиске новых файлов для заражения вирус проверяет их на наличие своего кода: сравнивает свой основной код из установленного в систему файла с начальным содержимым файла-«жертвы», благодаря чему каждый зараженный файл содержит только 1 копию вируса. При запуске уже зараженного файла вирус сперва лечит его, а потом запускает на выполнение (об этом детально будет расказано далее по тексту).

4. Принцип заражения файлов.

При заражении файлов вирус обходит атрибут «только для чтения» («read only») и использует довольно сложный алгоритм записи своего кода в файлы. При этом применяет метод, используемый в свое время в старых файловых вирусах HLLP-семейства (High Level Language Program): перезаписывает обнаруженный EXE- или SCR-файл своим кодом, к которому дописывает в конец код оригинальной программы. Однако вирус не просто записывает свое тело перед кодом оригинальной программы, а реконструирует последнюю, меняя в ней порядок расположения логических секций и шифруя ее заголовок, первую и одну из центральных секций. Схематически это выглядит так:

В свою дополнительную секцию, вместо поддельной цифровой подписи Microsoft, вирус записывает служебные данные, содержащие информацию об исходном расположении перетусованных секций оригинальной программы, а также указатель тех секций последней, которые были зашифрованы. Данные, размещаемые в дополнительной секции, вирус также шифрует.

Следует отметить, что процедура реконструкции оригинального файла с последующим шифрованием его секций выполнена на высоком профессиональном уровне, в результате чего размер оригинальной программы после ее заражения не изменяется, а общий размер файла увеличивается ровно на 36352 байта (т.е. только на величину вирусного тела).

При запуске зараженного файла вирусная копия, хранящаяся в нем, проверяет инсталлирован ли вирус в систему, после чего осуществляются следующие вещи:

— управление получает находящаяся в нашем файле копия вируса, которая обращается к файлу WINDOWSsvchost.exe и вызывает в нем специальную подпроцедуру, после чего работа зараженного файла завершается;

— получив вызов от своей копии из зараженного файла, вирусный svchost.exe (далее просто «вирус») считывает его (зараженного файла) местоположение и сохраняет данную информацию в системной памяти как переменную А;

— по данным из переменной А вирус находит наш зараженный файл, расшифровывает и считывает из него ту часть кода, которая содержит схему реконструкции оригинальной программы после заражения, и сохраняет эти данные в системной памяти как переменную В;

— далее вирус считывает характеристики зараженного файла (его атрибуты, дату и время модификации) и сохраняет эти данные в системной памяти как переменную С;

— затем вирус удаляет свою копию из нашего зараженного файла, а также блок со схемой его (файла) реконструирования, после чего, руководствуясь данными из переменной В, расшифровывает закриптованные блоки зараженного файла, а затем переставляет все блоки файла к исходному виду, который он (файл) имел до заражения;

— и последнее, что делает вирус, — это присваивает файлу соответствующие характеристики, которые считывает из переменной С, удаляет из памяти переменные А,В,С и пересохраняет файл, после чего запускает его на выполнение.

Такой способ лечения вируса самим вирусом довольно оригинальный и даже на маломощных машинах вызывает задержку при запуске оригинальной программы из зараженного файла максимум всего на пару секунд. Однако есть и негативная сторона: при запуске зараженного файла с носителя, на который невозможна поточная запись (например, CD-диск или флэшка/дискета с джампером, переключенным в положение «блокировка записи»), оригинальная программа просто не запустится. Также она не сможет быть запущена и в том случае, если зараженный файл запускается на чистой от Win32.HLLP.HiDrag машине, но в директории WINDOWS которой уже присутствует актиная программа какого-либо др. вируса или троянца с названием svchost.exe.

5. Прочее.

В коде вируса содержатся следующие зашифрованные тексты:

Hidden Dragon virus. Born in a tropical swamp.

Manages the power save features of the computer.

Power Manager

PowerManagerMutant

Свое первое название — «Hidrag» — вирус получил по фрагментам первого текста — «

Hidden Dragon»; второе — «Jeefo» — по фрагменту кода этого же текста в зашифрованном виде, который случайным образом выглядит в теле вируса как «I jeefo !».6. Детектирование вируса и лечение машины.

На момент создания данного описания антивирусные программы обнаруживают вирус под следующими номенклатурными названиями:Антивирус Kaspersky AntiVirus: Virus.Win32.Hidrag.a (лечит зараженные файлы)Антивирус BitDefender Professional: Win32.Jeefo.A (лечит зараженные файлы)Антивирус DrWeb: Win32.HLLP.Jeefo.36352 (лечит зараженные файлы)

Следует отметить, что некоторое количество вирусных копий может присутствовать в файлах с расширениями «CHK» (последние являются файлами, резервируемыми некоторыми версиями ОС Windows в случаях обнаружения сбойных кластеров на жестком диске системным приложением Scandisk).

Поскольку для рядового пользователя осуществить процесс лечения от вируса будет непросто, т.к. в процессе лечения под активной Windows вирус может поточно заражать уже вылеченные файлы (не говоря уже о том, что сам антивирусный сканер может оказаться инфицированным), самым оптимальным решением вирусной проблемы, на мой взгляд, является перенос винчестера на др. неинфицированную машину, его подключение к ней, как второстепенного, с последующим пролечиванием всей находящейся на нем информации. В процессе лечения файл svchost.exe вируса необходимо удалить (равно, как и прочий файл с активной копией вируса, если таковой имеет место).

7. О «страшном» вирусе.

В нашем городе, в Черновцах, помимо массового распространения Win32.HLLP.HiDrag не менее массово стали распространяться слухи о страшных вещах, которые якобы учиняет данный вирус в зараженной машине. Слухи подкреплялись тем неоспоримым фактом, что на большинстве «завалившихся» от вируса машинах действительно был обнаружен Win32.HLLP.HiDrag.

Учитывая тот факт, что процедура заражения файлов выполнена на профессиональном уровне, тем самым исключая вероятность повреждения последних при их заражении, а также отсутствие каких-либо деструктивных процедур в коде вируса, я провел дополнительные исследования нескольких файлов с утраченной работоспособностью, в которых были обнаружены копии Win32.HLLP.HiDrag. Как выяснилось, файлы потеряли работоспособность в результате их заражения несколькими вирусами одновременно. В частности на зараженных машинах таковым оказался Win32.Parasite (aka Win32.Parite.b, Parite.2). Ситуация выглядит следующим образом: в зараженном файле Win32.HLLP.HiDrag прописывается в его начало, затем перетусовывает секции и некоторые из них шифрует, сохраняя в своем теле соответствующую информацию о произведенных изменениях в оригинальном программном коде. В свою очередь, Win32.Parasite дописывает свое тело в конец заражаемого им файла и корректирует заголовок последнего (который к этому моменту является уже заголовком прописавшегося там вируса Win32.HLLP.HiDrag). Как Вы считаете — сможет ли Win32.HLLP.HiDrag нормально отреставрировать и вернуть к исходному виду зараженный файл, если в его (файла) хвостовой части появился чужеродный код, о котором по имеющимся у вируса данным касательно всех изменений, произведенных им в оригинальном программном коде, ничего не сказано? Очевидно, что нет. Более того, при запуске такого файла Win32.HLLP.HiDrag при попытке воссоздать оригинальный файл безвозвратно его испортит (кстати, не только его, но и код вируса Win32.Parasite). Антивирусные программы будут также не в состоянии вылечить такую «кашу».

Таким образом, реальной причиной неработоспособности файлов, «вырубания» системы и потери нужных программ и пакетных файлов является в реальности, хоть это и парадоксально звучит, сам пользователь, который по наивности или по каким-либо другим соображениям вовремя не вылечил свой компьютер от электронных «тараканов».Исследование вредоносного кода и разработка описания: Бройде Герман (aka VirusHunter)

Дата создания: 29.03.2005

Дата внесения последних изменений: 15.04.2005

Благодарности: Авраменко Алексею (aka Swat2) за обнаружение ошибки в технической части описания

Автор описания: Бройде Герман (aka VirusHunter)

Источник