Как вылечить вирус win32

Ну вот вам первый совет.

До сих пор встречается этот вирус, хоть и стоят у людей различные антивирусные программы. Вот что муж писал в черновиках…

Вот может кому и пригодится данная информация. Искал себе на просторах Интернета дефрагментатор и… нашел с кряком:). Мой антивирус Comodo сразу взвыл – вирус win32.neshta.a, но я не принял его доводы во внимание и разрешил ему установиться.

Вот что известно о нем: Neshta — зловредный код ( в дальнейшем вирус) появившился в Беларуси в конце 2005г. Имя вирус получил возможно от транслитерации белорусского слова «не́шта», означающего «нечто», «что-то», а возможно по названию города. Neshta относится к категории файловых вирусов— в настоящее время не сильно популярных среди вирусных программ.

В базах антивирусных программ Neshta известен, как Virus.Win32.NeshtaWin32.HLLP.Neshta (Dr. Web), Win32.NeshtaWin32.Neshuta («Symantec Antivirus»), Win32:Trojan-gen («avast!»).

(«Антивирус Касперского»), (NOD32),

При запуске зараженной программы на «чистой» машине, вирус копирует своё тело в файл svchost.com (размер — 41 472 байта) в директории Windows. После этого регистрирует этот файл в системном реестре по адресу HKCRexefileshellopencommand, в результате чего запуск любого exe-файла на зараженной машине будет предваряться запуском файла вируса. Затем, вирус сканирует доступные логические диски компьютера и заражает exe файлы, удовлетворяющее некоторым критериям (как правило, это подавляющее большинство exe-файлов). После заражения работа компьютера не нарушается.

Для восстановления работоспособности компьютера после удаления Neshta антивирусом может понадобиться изменить значение ключа в реестре по адресу HKCRexefileshellopencommand с «%Windows%svchost.com „%1″ %*»«„%1″ %*» — БЕЗ упоминаний о windowssvchost.comна

Выявлен факт, что при невозможности скопировать свое тело в папку Windows, вирус пытается копировать себя в профиль учетной записи administrator. И прописывает свой запуск в реестр оттуда.

Скачал утилиту от Касперского и запустил – вирус не находит. Скачал утилиту от Доктора Веб и запустил – вирус не находит. Очень неприятный момент. Пришлось действовать головой).

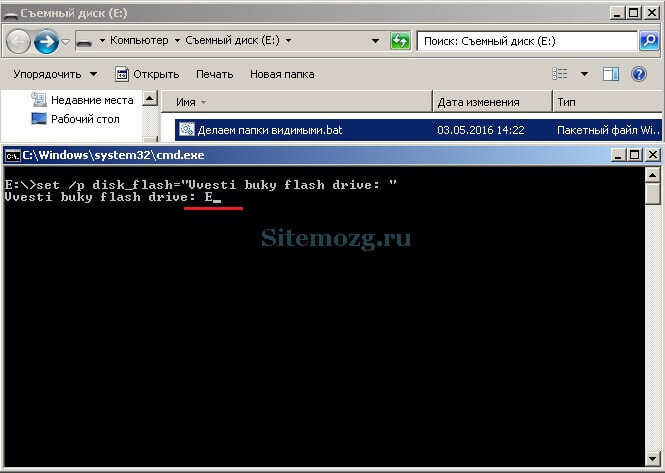

Способ лечения вируса win32.neshta.a :

Первый – переустановить начисто систему, предварительно прогнав из-под DOS антивирусом. В этом случае, вы лишитесь всех файлов EXE, зараженных NESHTA.

Второй. Как ни прискорбно, но большинство антивирусов не лечат файлы зараженные NESHTA, а просто удаляют их. Но, у DRWEB есть бесплатная утилита под названием CUREIT. Вы можете бесплатно скачать ее с сайта DRWEB. Так же вам понадобится файл реестра, который вы можете сделать сами следующим образом. Создаем текстовый документ и вносим в него следующие данные:

REGEDIT4

[HKEY_CLASSES_ROOTexefileshellopencommand]

@=»»%1″ %*»

[HKEY_LOCAL_MACHINESOFTWAREClassesexefileshellopencommand]

@=»»%1″ %*»

Примечание: пустая строка после REGEDIT4 – обязательна.

Сохраняемся и закрываем текстовый документ. Затем, меняем расширение документа с TXT на REG. Запускаем полученный файл реестра и соглашаемся с добавление данных. После чего запускаем утилиту CUREIT и проводим полную проверку системы. Что удивительно, теперь утилита видит вирус и лечит его спокойно. Утилита от Касперского все и теперь не видит заражение – прискорбно. Ну продолжим… На предложения типа «лечить» соглашаемся «да для всех».

Лечение 120 гигов заняло 8,5 часов, пролечил 950 файлов с расширением exe.

Источник

— компьютерный вирус, появившийся в Беларуси в конце 2005-го года.

Название вируса происходит от транслитерации белорусского слова

«не́шта» , означающего «нечто» , «что-то» . Neshta относится к категории

файловых вирусов — ныне мало популярному виду вредоносных программ.

В

базах антивирусных программ Neshta известен, как Virus.Win32.Neshta

(«Антивирус Касперского») , Win32.HLLP.Neshta (Dr. Web), Win32.Neshta

(NOD32), Win32.Neshuta («Symantec Antivirus»), Win32:Trojan-gen

(«avast!»).

Фактически, Neshta является первым белорусским

вирусом, получившим широкое распространение (в основном, в самой

Беларуси и странах СНГ) . При том, что вирус не содержит в себе

разрушительной функции, в первые месяцы его распространения большое

число компьютеров в Беларуси пострадало как раз от его лечения. Это было

связано с тем, что популярные антивирусы удаляли сам вирус, но не

возвращали некоторые изменённые вирусом значения в реестре ОС Windows в

первоначальный вид. В результате, нормально работавшая до лечения

система, при попытке запустить любую программу выдавала стандартное

сообщение об ошибке Windows: «Не удалось открыть следующий файл…» .

К сожалению страдают и сейчас.

Вирус Win32.NESHTA

очень распространенный вирус. Излюбленным местом обитания этого

паразита являются неадминистрируемые локальные сети. Любит компьютеры

незащищенные антивирусными программами или защищенные в недостаточной

степени. Устаревшие антивирусные базы или бесплатные антивирусы, ни в

коей мере не могут поставить надежный щит от проникновения этого и

многих других вирусов.

Последствия заражения вирусом NESHTA.

Когда на компьютере перестают запускаться программы и игры, знайте, вы

попали в цепкие лапы вируса NESHTA. Упорно кликая по ярлыкам или файлам

программ, вы с удивлением замечаете, что ничего не происходит.

Принцип действия вируса NESHTA. На заражаемый компьютер прописывается исполняемый файл вируса C:WINDOWS svchost.com, который, в свою очередь, пытается дотянуться до всех исполняемых файлов с расширением EXE.

А, дотянутся, он может до всего. Это и программы, которые вы

используете в повседневной работе на компьютере, и любимые игры и

дистрибутивы из вашей коллекции программ. Дотянувшись до файла с

расширением EXE, NESHTA увеличивает размер файла на 41472

байт. Происходит внедрение в тело файла тела вируса. В дальнейшем

зараженный файл уже сам является разносчиком заразы и способен заразить

незащищенный компьютер.

Есть два способа избавить от NESHTA.

Первый — переустановить начисто систему, предварительно прогнав из-под DOS антивирусом. В этом случае, вы лишитесь всех файлов EXE, зараженных NESHTA.

Второй. Как ни прискорбно, но большинство антивирусов не лечат файлы зараженные NESHTA, а просто удаляют их. Но, у DRWEB есть бесплатная утилита под названием CUREIT.

Вы можете бесплатно скачать ее с сайта . Так же вам понадобится файл

реестра, который вы можете сделать сами следующим образом. Создаем

текстовый документ и вносим в него следующие данные:

Ключ реестра

REGEDIT4

[HKEY_CLASSES_ROOTexefileshellopencommand]

@=»»%1″ %*»

[HKEY_LOCAL_MACHINESOFTWAREClassesexefileshellopencommand]

@=»»%1″ %*»

Примечание: пустая строка после REGEDIT4 — обязательна.

Сохраняемся и закрываем текстовый документ. Затем, меняем расширение документа с TXT на REG. Запускаем полученный файл реестра и соглашаемся с добавление данных. После чего запускаем утилиту CUREIT и проводим полную проверку системы. На предложения типа «лечить» соглашаемся «да для всех» .

Произведя

все эти действия, и избавившись от вируса, не забудьте установить

качественный антивирус, со свежими антивирусными базами

Источник

это нужно удалить в MBAM (если rubar или Funmoods — используете — уберите их из списка)

Обнаруженные ключи в реестре: 36

HKCRCLSID{75A4D144-506D-4BE5-81DB-EC7DA1E7F840} (PUP.Funmoods) -> Действие не было предпринято.

HKCRTypeLib{960DF771-CFCB-4E53-A5B5-6EF2BBE6E706} (PUP.Funmoods) -> Действие не было предпринято.

HKCResrv.funmoodsESrvc.1 (PUP.Funmoods) -> Действие не было предпринято.

HKCResrv.funmoodsESrvc (PUP.Funmoods) -> Действие не было предпринято.

HKCRCLSID{A9DB719C-7156-415E-B49D-BAD039DE4F13} (PUP.Funmoods) -> Действие не было предпринято.

HKCRTypeLib{D7EE8177-D51E-4F89-92B6-83EA2EC40800} (PUP.Funmoods) -> Действие не было предпринято.

HKCRfunmoodsApp.appCore.1 (PUP.Funmoods) -> Действие не было предпринято.

HKCRfunmoodsApp.appCore (PUP.Funmoods) -> Действие не было предпринято.

HKCRCLSID{F03FD9D0-4F2B-497C-8A71-DD41D70B07D9} (PUP.Funmoods) -> Действие не было предпринято.

HKCRf (PUP.Funmoods) -> Действие не было предпринято.

HKCRCLSID{FE704BF8-384B-44E1-8CF2-8DBEB3637A8A} (PUP.ToolBar.WA) -> Действие не было предпринято.

HKCRTypelib{1D085C0A-E4F4-4F66-BDBF-4BE51015BFC3} (PUP.Funmoods) -> Действие не было предпринято.

HKCRInterface{0D80F1C5-D17B-4177-AC68-955F3EF9F191} (PUP.Funmoods) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftInternet ExplorerSearchScopes{61EB20A4-D4D5-4276-A2C9-DCCE8CE9F633} (PUP.ToolBar.WA) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftWindowsCurrentVersionExtSettings{0CB66BA8-5E1F-4963-93D1-E1D6B78FE9A2} (Trojan.BHO) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftWindowsCurrentVersionExtStats{0CB66BA8-5E1F-4963-93D1-E1D6B78FE9A2} (Trojan.BHO) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftWindowsCurrentVersionExtSettings{75EBB0AA-4214-4CB4-90EC-E3E07ECD04F7} (PUP.FunMoods) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftWindowsCurrentVersionExtStats{75EBB0AA-4214-4CB4-90EC-E3E07ECD04F7} (PUP.FunMoods) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftWindowsCurrentVersionExtSettings{A4C272EC-ED9E-4ACE-A6F2-9558C7F29EF3} (PUP.Funmoods) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftWindowsCurrentVersionExtStats{A4C272EC-ED9E-4ACE-A6F2-9558C7F29EF3} (PUP.Funmoods) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftWindowsCurrentVersionExtSettings{FE704BF8-384B-44E1-8CF2-8DBEB3637A8A} (PUP.ToolBar.WA) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftWindowsCurrentVersionExtStats{963B125B-8B21-49A2-A3A8-E37092276531} (PUP.Blabbers) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftWindowsCurrentVersionExtStats{FE704BF8-384B-44E1-8CF2-8DBEB3637A8A} (PUP.ToolBar.WA) -> Действие не было предпринято.

HKLMSOFTWAREMicrosoftInternet ExplorerLow RightsElevationPolicy{C87FC351-A80D-43E9-9A86-CF1E29DC443A} (PUP.Funmoods) -> Действие не было предпринято.

HKLMSOFTWAREMicrosoftWindows NTCurrentVersionImage File Execution OptionsSETUP.EXE (Hacktool.Crk) -> Действие не было предпринято.

HKCUSOFTWARECasino Tropez (Adware.Casino) -> Действие не было предпринято.

HKCUSOFTWAREFunmoods (PUP.FunMoods) -> Действие не было предпринято.

HKCUSoftwareGoogleChromeExtensionsbbjciahceamgodcoidkjpchnokgfpphh (PUP.Funmoods) -> Действие не было предпринято.

HKCUSoftwareMicrosoftWindowsCurrentVersionUninstallWebalta Toolbar (PUP.ToolBar.WA) -> Действие не было предпринято.

HKLMSOFTWARECasino Tropez (Adware.Casino) -> Действие не было предпринято.

HKLMSOFTWAREGoogleChromeExtensionsbbjciahceamgodcoidkjpchnokgfpphh (PUP.Funmoods) -> Действие не было предпринято.

HKLMSOFTWAREMicrosoftWindowsCurrentVersionUninstallkolombo bozestvennaya (Trojan.Agent.VBS) -> Действие не было предпринято.

HKLMSOFTWAREPUBLIC DOMAINBLAT (PUP.Mailer.Blat) -> Действие не было предпринято.

HKLMSYSTEMCURRENTCONTROLSETSERVICESBLOCK_READER (Trojan.LdPinch) -> Действие не было предпринято.

HKLMSYSTEMCURRENTCONTROLSETSERVICESSDSVC (PUP.Adware.Kaidos) -> Действие не было предпринято.

HKLMSOFTWAREMicrosoftWindowsCurrentVersionUninstallfunmoods (PUP.FunMoods) -> Действие не было предпринято.

Обнаруженные параметры в реестре: 4

HKLMSOFTWAREMicrosoftInternet ExplorerToolbar{fe704bf8-384b-44e1-8cf2-8dbeb3637a8a} (PUP.ToolBar.WA) -> Параметры: -> Действие не было предпринято.

HKLMSOFTWAREPUBLIC DOMAINBLAT|SMTP server (PUP.Mailer.Blat) -> Параметры: smtp.yandex.ru -> Действие не было предпринято.

HKLMSYSTEMCurrentControlSetServicesblock_reader|DisplayName (Trojan.LdPinch) -> Параметры: MPR DRV -> Действие не было предпринято.

HKLMSYSTEMCurrentControlSetServicessdSvc|DisplayName (PUP.Adware.Kaidos) -> Параметры: SdDataOptimize. -> Действие не было предпринято.

Объекты реестра обнаружены: 8

HKCUSOFTWAREMicrosoftInternet ExplorerMain|Search Page (Hijack.SearchPage) -> Плохо: (https://webalta.ru/search) Хорошо: (https://www.Google.com/) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftInternet ExplorerMain|Default_Search_URL (Hijack.Homepage) -> Плохо: (https://webalta.ru/search) Хорошо: (https://www.Google.com) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftInternet ExplorerMain|Search Bar (Hijack.Search) -> Плохо: (https://webalta.ru/search) Хорошо: (https://www.google.com/) -> Действие не было предпринято.

HKCUSOFTWAREMicrosoftInternet ExplorerSearch|SearchAssistant (Hijack.SearchPage) -> Плохо: (https://webalta.ru/search) Хорошо: (https://www.Google.com/) -> Действие не было предпринято.

HKLMSOFTWAREMicrosoftInternet ExplorerMain|Start Page (PUP.FunMoods) -> Плохо: (https://searchfunmoods.com/?f=1&a=iro…E&cr=288350095) Хорошо: (https://www.google.com) -> Действие не было предпринято.

Обнаруженные папки: 10

C:Documents and SettingsМаксимApplication Datawinxrar (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsLocalServiceApplication DataRubar-Toolbar (PUP.Rubar) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication DataRubar-Toolbar (PUP.Rubar) -> Действие не было предпринято.

C:Documents and SettingsМаксим.D0DF76B8C446455Local SettingsApplication DataWebalta Toolbar (PUP.ToolBar.WA) -> Действие не было предпринято.

C:WINDOWSassemblyGAC_MSILWebAltaSearch (PUP.ToolBar.WA) -> Действие не было предпринято.

C:WINDOWSassemblyGAC_MSILWebAltaSearch1.1.0.0__cae29f257fecba88 (PUP.ToolBar.WA) -> Действие не было предпринято.

C:Program FilesFunmoods (PUP.FunMoods) -> Действие не было предпринято.

C:Program FilesFunmoods1.5.23.22 (PUP.FunMoods) -> Действие не было предпринято.

C:Program FilesFunmoods1.5.23.22bh (PUP.FunMoods) -> Действие не было предпринято.

C:Program Fileslichnostkolombo (Trojan.Agent.VBS) -> Действие не было предпринято.

Обнаруженные файлы: 171

C:Program FilesFunmoods1.5.23.22funmoodssrv.exe (PUP.Funmoods) -> Действие не было предпринято.

C:Program FilesFunmoods1.5.23.22escortApp.dll (PUP.Funmoods) -> Действие не было предпринято.

C:Program FilesFunmoods1.5.23.22escortEng.dll (PUP.Funmoods) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins11.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins12.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins13.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins14.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins15.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins16.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins17.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins2C.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins5.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempins6.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempinsC.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:WINDOWSsystem32configsystemprofileLocal SettingsTempinsD.tmp (Adware.Agent.H) -> Действие не было предпринято.

C:Program Filesmediabar Toolbarrubar.dll (PUP.RuBar) -> Действие не было предпринято.

C:Documents and SettingsМаксим.D0DF76B8C446455Local SettingsApplication DataGoogleChromeUser DataDefaultLocal Storagechrome-extension_bbjciahceamgodcoidkjpchnokgfpphh_0.localstorage (PUP.Funmoods) -> Действие не было предпринято.

C:Documents and SettingsМаксим.D0DF76B8C446455Local SettingsApplication Datafunmoods.crx (PUP.Funmoods) -> Действие не было предпринято.

C:WINDOWSsystem32driversetchоsts (Hijack.Trace) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarsb-scroll-back.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarafter.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxraraview (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrardir.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrardot.gif (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarhtmlayout.dll (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarkey (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarlogo.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarlogo2.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication DatawinxrarMyriadWebPro-Condensed.ttf (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarsb-h-scroll-next.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarsb-h-scroll-prev.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarsb-scroll-base.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarsb-scroll-slider.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarsb-v-scroll-next.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarsb-v-scroll-prev.png (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarscroll.css (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarsview (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication Datawinxrarxsendexe.tmp (Trojan.Agent) -> Действие не было предпринято.

C:Documents and SettingsLocalServiceApplication DataRubar-ToolbarService.log.log (PUP.Rubar) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication DataRubar-ToolbarBroker.log.log (PUP.Rubar) -> Действие не было предпринято.

C:Documents and SettingsМаксимApplication DataRubar-ToolbarMsiHelper.log.log (PUP.Rubar) -> Действие не было предпринято.

C:Documents and SettingsМаксим.D0DF76B8C446455Local SettingsApplication DataWebalta ToolbarBandObjectLib.dll (PUP.ToolBar.WA) -> Действие не было предпринято.

C:Documents and SettingsМаксим.D0DF76B8C446455Local SettingsApplication DataWebalta ToolbarInterop.SHDocVw.dll (PUP.ToolBar.WA) -> Действие не было предпринято.

C:Program FilesFunmoods1.5.23.22escortShld.dll (PUP.FunMoods) -> Действие не было предпринято.

C:Program FilesFunmoods1.5.23.22FavIcon.ico (PUP.FunMoods) -> Действие не было предпринято.

C:Program FilesFunmoods1.5.23.22Sqlite3.dll (PUP.FunMoods) -> Действие не было предпринято.

C:Program FilesFunmoods1.5.23.22uninst.dat (PUP.FunMoods) -> Действие не было предпринято.

C:Program FilesFunmoods1.5.23.22uninstall.exe (PUP.FunMoods) -> Действие не было предпринято.

C:Program Fileslichnostkolombodemokrat.vbs (Trojan.Agent.VBS) -> Действие не было предпринято.

C:Program Fileslichnostkolomboenergetika_zenshin.ico (Trojan.Agent.VBS) -> Действие не было предпринято.

C:Program Fileslichnostkolomboglobalki.vbs (Trojan.Agent.VBS) -> Действие не было предпринято.

C:Program Fileslichnostkolombohoshesh.chtobi.ya.ushel (Trojan.Agent.VBS) -> Действие не было предпринято.

C:Program Fileslichnostkolombokontrol.urv (Trojan.Agent.VBS) -> Действие не было предпринято.

C:Program Fileslichnostkolomboperednyaya.stn (Trojan.Agent.VBS) -> Действие не было предпринято.

C:Program Fileslichnostkolombosquirting.bat (Trojan.Agent.VBS) -> Действие не было предпринято.

C:Program FileslichnostkolomboUninstall.exe (Trojan.Agent.VBS) -> Действие не было предпринято.

C:Program FileslichnostkolomboUninstall.ini (Trojan.Agent.VBS) -> Действие не было предпринято.

это сомнительные файлы, которые могут быть чем угодно. перед использованием лучше проверить антивирусом и убедиться в безвредности каждого. хранить все это лучше в архиве. если есть что не нужное — можно удалить.

потом удалите в авз все найденные ключи вебальты (ПКМ по списку — выбрать все — удалить)

Источник

Вредоносная программа, которую называют троян, создается и распространяется людьми. Внедряется она непосредственно в компьютерные системы. Активированная программа на вашем компьютере позволяет злоумышленникам украсть пароли, реквизиты или получить другие ресурсы с вашего технического устройства. Для того чтобы избежать подобной ситуации, на компьютере должен быть установлен надежный антивирус. Однако, и он не всегда срабатывает, в таком случае вам понадобится избавляться от вируса самостоятельно. Способы удаления вирусов с компьютера могут отличаться в зависимости от их видов.

Что представляет из себя троян

Перед тем, как удалить вирус троян win32, давайте рассмотрим, что представляет из себя данная программа. Свое название вирус получил от знаменитой легенды о Троянском коне. Обычно он маскируется под какую-либо полезную программу. Отличительной чертой трояна является то, что он активируется только после того, как вы сами запускаете его.

К примеру, вирус может представлять собой папку EXE, которая располагается на флешке или каком-либо ресурсе интернет-сети. Пользователь, который не обращает внимание на расширение, пытается открыть папку и кликает на нее. Естественно, зайти в нее не получается, а вирус начинает активно действовать. При этом он опасен не только для зараженного компьютера, но и всех других устройств, которые связаны сетью с ним. Чтобы не попасться на уловки мошенников, следует быть осторожным, не нажимать на все подряд ссылки, а также не открывать программы, присланные с неизвестных адресов.

Чистка автозагрузки

Но если вы все-таки подцепили вредоносную программу, то, как удалить вирус троян с компьютера, знать вам просто необходимо. Для начала следует попробовать избавиться от него с помощью антивируса. Для начало нужно проверить компьютер на вирусы при помощи антивирусов и по возможность программе найти и вылечить все зараженные объекты. Но следует знать, что в обычном режиме антивирус не сможет проверить те файлы, которые использует операционная система. Поэтому более эффективно запустить проверку, перейдя в Безопасный режим.

Чтобы сделать последнее действие, перезапускаем компьютер и нажимаем клавишу F8 до того, как загрузилась операционная система. В появившемся списке выбираем Безопасный режим. После этих действий WINDOWS загрузится, но многие драйвера и программы работать не будут, что позволяет антивирусу проверить все более тщательно, чем при обычной загрузке.

Нередко программа не видит вирус, поэтому приведенные выше рекомендации оказываются неэффективными. Тогда на помощь может прийти бесплатная утилита Dr.web Cureit. Установите ее на компьютер и проведите еще раз глубокую проверку. Чаще всего после этого проблема отпадает.

Говоря дальше о том, как удалить вирус троян с ноутбука или компьютера, нужно отметить следующий шаг, который заключается в чистке автозагрузки. Для этого через Пуск заходим в Выполнить. В строке вбиваем команду msconfig. Это поможет запустить Настройку системы. Здесь нужно перейти на Автозагрузку и просмотреть все подозрительные объекты, напротив которых проставлены галочки. Обычно это элементы, заканчивающиеся на .exe. Например, windir%system328353.exe.

Если вы уверены в том, что подобные утилиты не установлены на вашем компьютере, то галочку рядом с ними нужно убрать, что деактивирует вредоносные программы. А добавляются программы необходимые вам немного по другому, об этой читайте здесь.

Следует отметить файл svchost.exe, который является вирусом. Его опасность состоит в том, что он часто шифруется под системные службы компьютера. Помните, что в автозагрузке этот файл не должен отображаться, поэтому если он здесь высветился, то можете смело его удалять.

Дальнейшие действия

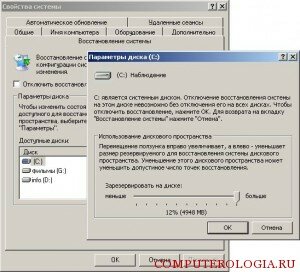

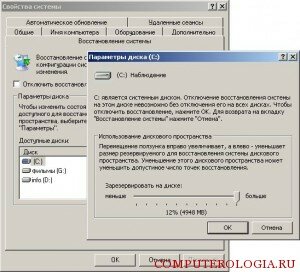

Следующий шаг – это удаление файлов восстановления системы. Очень часто именно сюда в первую очередь попадает троян и другие вирусы. Кроме того, желательно просмотреть папку temp и очистить кэш-память браузера, которым вы пользуетесь. Для этих действий можно использовать специальные программы, например, эффективна Ccleaner, которая, кстати, применяется и для мобильных устройств или планшетов.

Также удалить файлы восстановления системы можно следующим образом. Заходим в Мой компьютер и переходим по ссылке Свойства. Здесь выбираем вкладку Восстановление системы. Кликаем по кнопке Параметры диска. Переводим ползунок до отметки 0 и нажимаем ОК. После того, как очистка закончится, можно поставить его на место.

Для поиска и обнаружения троянов эффективно использовать программу Trojan Remover. Утилита распространяется за определенную плату. Однако, в сети есть и демоверсия программы, которая полностью рабочая в течение первого месяца после установки. После запуска Trojan Remover проверяет на наличие трояна реестр операционной системы, сканирует все документы и файлы, в которых может быть вирус. Причем программа эффективна не только против троянов, но и против некоторых видов червей. Интерфейс антивируса довольно прост и интуитивно понятен даже для новичков, не часто сталкивающихся с техникой.

Если вы заподозрили, что на компьютере или ноутбуке появилась вредоносная программа, то незамедлительно следует заняться его “лечением”. Для этого можно использовать антивирусы. Кроме того, есть и другие способы, например, очистить компьютер от вредоносных программ вручную. На самом деле все не так сложно, а в результате можно оградить себя от значительных неприятностей, которые доставляют компьютерные вирусы.

Источник