Как вылечить вирусы в архиве

Вирус-шифровальщик — это вредоносная программа, которая при своей активизации шифрует все персональные файлы, такие как документы, фотографии и тд. Количество подобных программ очень велико и оно увеличивается с каждым днём. Только в последнее время мы столкнулись с десятками вариантами шифровальщиков: CryptoLocker, Crypt0l0cker, Alpha Crypt, TeslaCrypt, CoinVault, Bit Crypt, CTB-Locker, TorrentLocker, HydraCrypt, better_call_saul, crittt, .da_vinci_code, toste, fff и т.д. Цель таких вирусов-шифровальщиков заставить пользователей купить, часто за большую сумму денег, программу и ключ необходимые для расшифровки собственных файлов.

Конечно можно восстановить зашифрованные файлы просто выполнив инструкцию, которую создатели вируса оставляют на заражённом компьютере. Но чаще всего стоимость расшифровки очень значительна, так же нужно знать, что часть вирусов-шифровальщиков так зашифровывают файлы, что расшифровать их потом просто невозможно. И конечно, просто неприятно платить за восстановление своих собственных файлов.

Ниже мы более подробно расскажем о вирусах-шифровальщиках, способе их проникновения на компьютер жертвы, а так же о том, как удалить вирус-шифровальщик и восстановить зашифрованные им файлы.

Как вирус-шифровальщик проникает на компьютер ?

Что такое вирус-шифровальщик ?

Мой компьютер заражён вирусом-шифровальщиком ?

Как расшифровать файлы зашифрованные вирусом-шифровальщиком ?

Как удалить вирус-шифровальщик ?

Как восстановить файлы зашифрованные вирусом-шифровальщиком ?

Как предотвратить заражение компьютера вирусом-шифровальщиком ?

Как вирус-шифровальщик проникает на компьютер

Вирус-шифровальщик обычно распространяется посредством электронной почты. Письмо содержит зараженные документы. Такие письма рассылаются по огромной базе адресов электронной почты. Авторы этого вируса используют вводящие в заблуждения заголовки и содержание писем, стараясь обманом заставить пользователя открыть вложенный в письмо документ. Часть писем сообщают о необходимости оплаты счёта, другие предлагают посмотреть свежий прайс-лист, третьи открыть весёлую фотографию и т.д. В любом случае, результатом открытия прикреплённого файла будет заражение компьютера вирусом-шифровальщиком.

Что такое вирус-шифровальщик

Вирус-шифровальщик — это вредоносная программа, которая поражает современные версии операционных систем семейства Windows, такие как Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Эти вирусы стараются использовать как можно более стойкие режимы шифрования, например RSA-2048 с длиной ключа 2048 бит, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Во время заражения компьютера, вирус-шифровальщик использует системный каталог %APPDATA% для хранения собственных файлов. Для автоматического запуска себя ври включении компьютера, шифровальщик создаёт запись в реестре Windows: разделах HKCUSoftwareMicrosoftWindowsCurrentVersionRun, HKCUSoftwareMicrosoftWindowsCurrentVersionRunOnce, HKCUSoftwareMicrosoftWindowsCurrentVersionRun, HKCUSoftwareMicrosoftWindowsCurrentVersionRunOnce.

Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Вирус-шифровальщик использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Шифруются практически все виды файлов, включая такие распространенные как:

0, .1, .1st, .2bp, .3dm, .3ds, .sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .wav, .wbc, .wbd, .wbk, .wbm, .wbmp, .wbz, .wcf, .wdb, .wdp, .webdoc, .webp, .wgz, .wire, .wm, .wma, .wmd, .wmf, .wmv, .wn, .wot, .wp, .wp4, .wp5, .wp6, .wp7, .wpa, .wpb, .wpd, .wpe, .wpg, .wpl, .wps, .wpt, .wpw, .wri, .ws, .wsc, .wsd, .wsh, .x, .x3d, .x3f, .xar, .xbdoc, .xbplate, .xdb, .xdl, .xld, .xlgc, .xll, .xls, .xlsm, .xlsx, .xmind, .xml, .xmmap, .xpm, .xwp, .xx, .xy3, .xyp, .xyw, .y, .yal, .ybk, .yml, .ysp, .z, .z3d, .zabw, .zdb, .zdc, .zi, .zif, .zip, .zw

Сразу после того как файл зашифрован он получает новое расширение, по которому часто можно идентифицировать имя или тип шифровальщика. Некоторые типы этих вредоносных программ могут так же менять имена зашифрованных файлов. Затем вирус создаёт текстовой документ с именами подобными HELP_YOUR_FILES, README, который содержит инструкцию по расшифровке зашифрованных файлов.

Во время своей работы вирус-шифровальщик старается закрыть возможность восстановить файлы используя систему SVC (теневые копии файлов). Для этого вирус в командном режиме вызывает утилиту администрирования теневых копий файлов с ключом запускающим процедуру их полного удаления. Таким образом, практически всегда, невозможно восстановить файлы посредством использования их теневых копий.

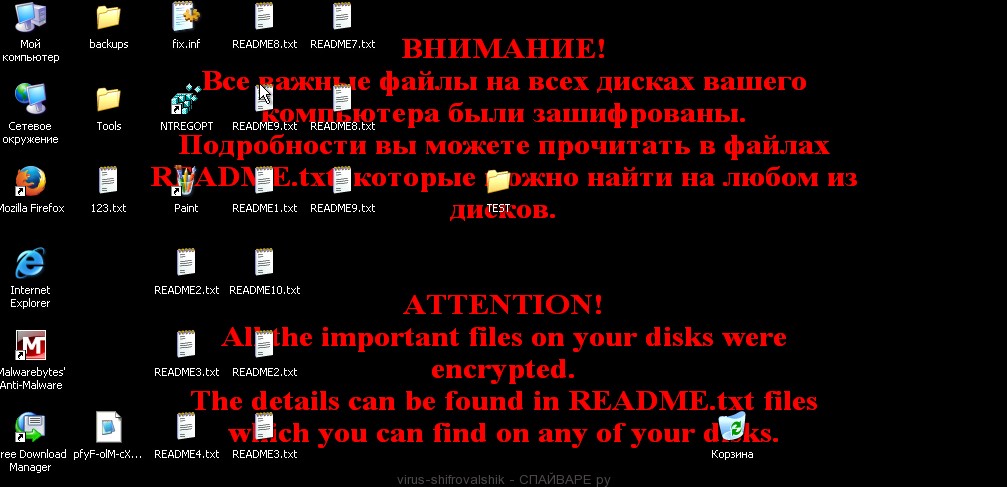

Вирус-шифровальщик активно использует тактику запугивания, давая жертве ссылку на описание алгоритма шифрования и показывая угрожающее сообщение на Рабочем столе. Он пытается таким образом заставить пользователя зараженного компьютера, не раздумывая, выслать ID компьютера на адрес электронной почты автора вируса, для попытки вернуть свои файлы. Ответом на такое сообщение чаще всего является сумма выкупа и адрес электронного кошелька.

Мой компьютер заражён вирусом-шифровальщиком ?

Определить заражён компьютер или нет вирусом-шифровальщиком довольно легко. Обратите внимание на расширения ваших персональных файлов, таких как документы, фотографии, музыка и т.д. Если расширение сменилось или ваши персональные файлы пропали, оставив после себя множество файлов с неизвестными именами, то компьютер заражён. Кроме этого признаком заражения является наличие файла с именем HELP_YOUR_FILES или README в ваших каталогах. Этот файл будет содержать инструкцию по расшифровке файлов.

Если вы подозреваете, что открыли письмо зараженное вирусом шифровальщиком, но симптомов заражения пока нет, то не выключайте и не перезагружайте компьютер. Выполните шаги описанные в этой инструкции, раздел Как удалить вирус-шифровальщик. Ещё раз повторюсь, очень важно не выключать компьютер, в некоторых типах шифровальщиков процесс зашифровки файлов активизируется при первом, после заражения, включении компьютера!

Как расшифровать файлы зашифрованные вирусом-шифровальщиком ?

Если эта беда случилась, то не нужно паниковать! Но нужно знать, что в большинстве случаев бесплатного расшифровщика нет. Виной этому, стойкие алгоритмы шифрования, используемые подобными вредоносными программами. Это значит без личного ключа расшифровать файлы практически невозможно. Использовать метод подбора ключа так же не выход, из-за большой длины ключа. Поэтому, к сожалению, только оплата авторам вируса всей запрошенной суммы — единственный способ попытаться получить ключ расшифровки.

Конечно, нет абсолютно никакой гарантии, что после оплаты авторы вируса выйдут на связь и предоставят ключ необходимый для расшифровки ваших файлы. Кроме этого нужно понимать, что платя деньги разработчикам вирусов, вы сами подталкиваете их на создание новых вирусов.

Как удалить вирус-шифровальщик ?

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

5.1. Удалить вирус-шифровальщик с помощью Kaspersky Virus Removal Tool

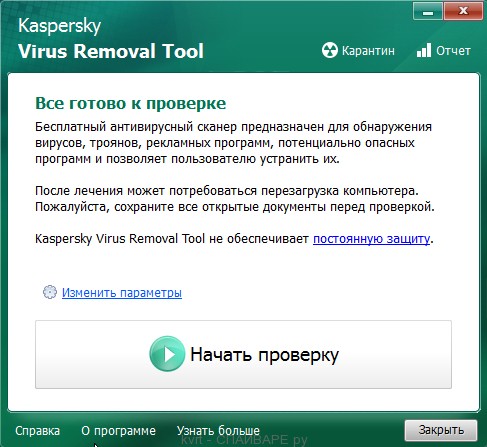

Скачайте программу Kaspersky Virus Removal Tool. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

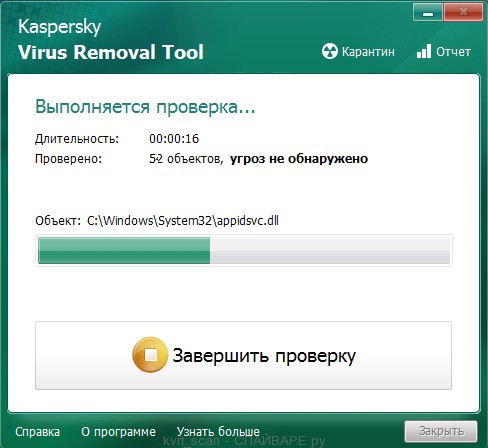

Дождитесь окончания этого процесса и удалите найденных зловредов.

5.2. Удалить вирус-шифровальщик с помощью Malwarebytes Anti-malware

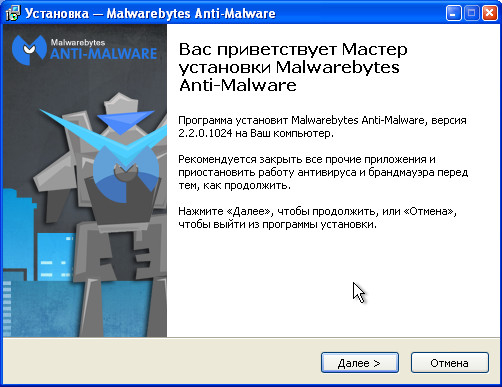

Скачайте программу Malwarebytes Anti-malware. После окончания загрузки запустите скачанный файл.

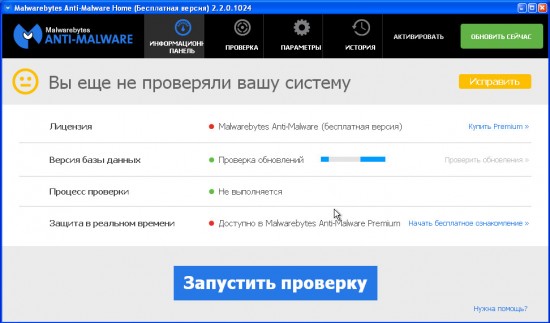

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

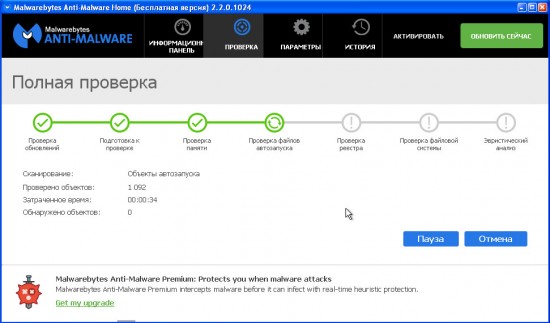

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

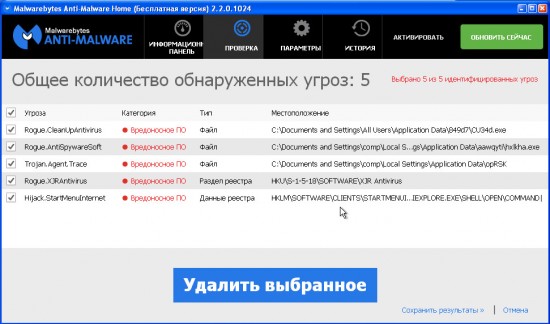

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

Как восстановить файлы зашифрованные вирусом-шифровальщиком ?

В некоторых случая можно восстановить файлы зашифрованные вирусом-шифровальщиком . Попробуйте оба метода.

6.1. Восстановить зашифрованные файлы используя ShadowExplorer

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

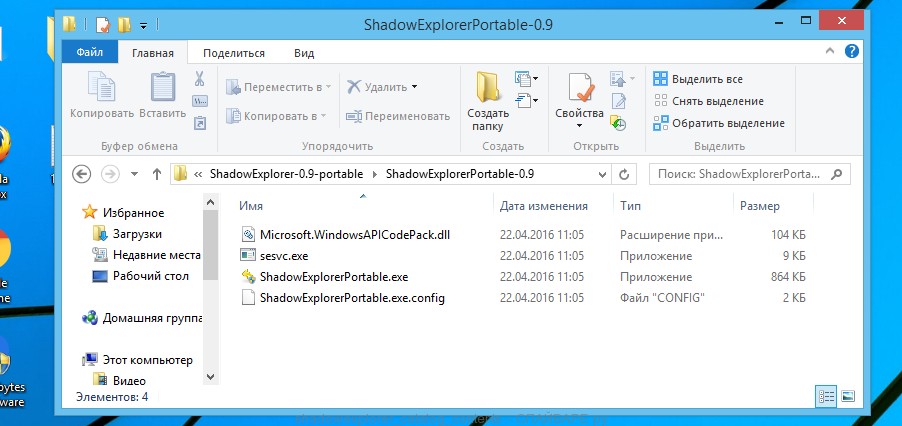

Скачайте программу ShadowExplorer. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

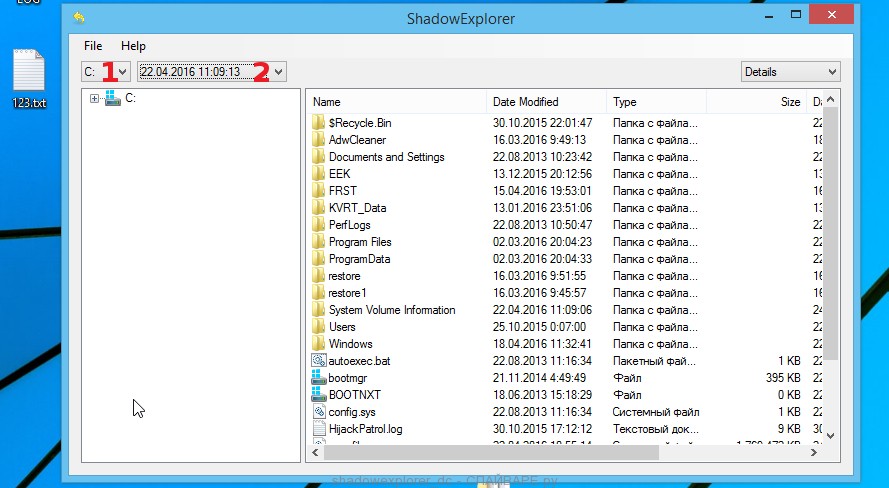

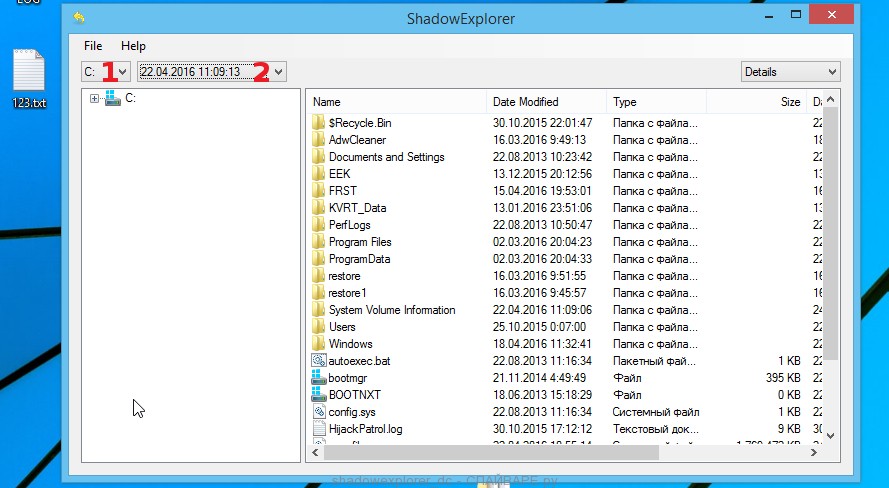

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

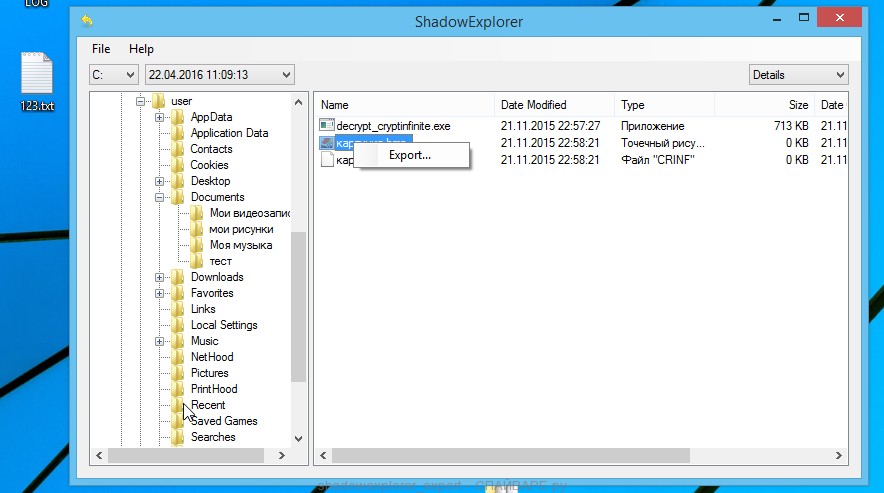

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

6.2. Восстановить зашифрованные файлы используя PhotoRec

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

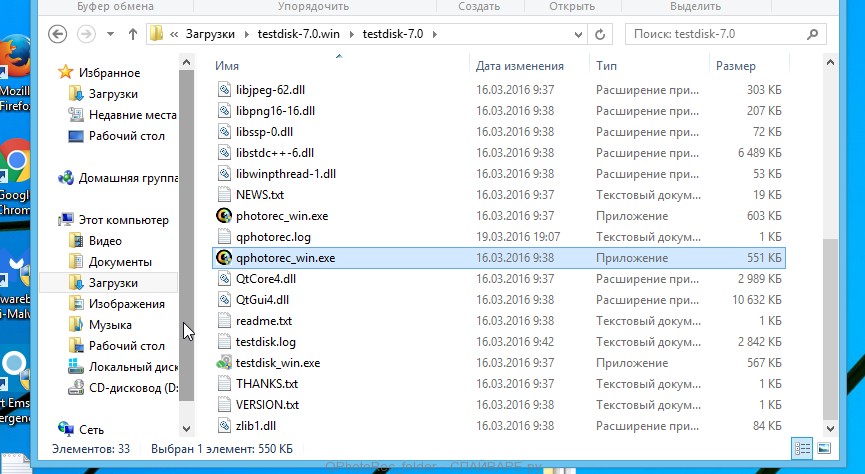

Скачайте программу PhotoRec. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

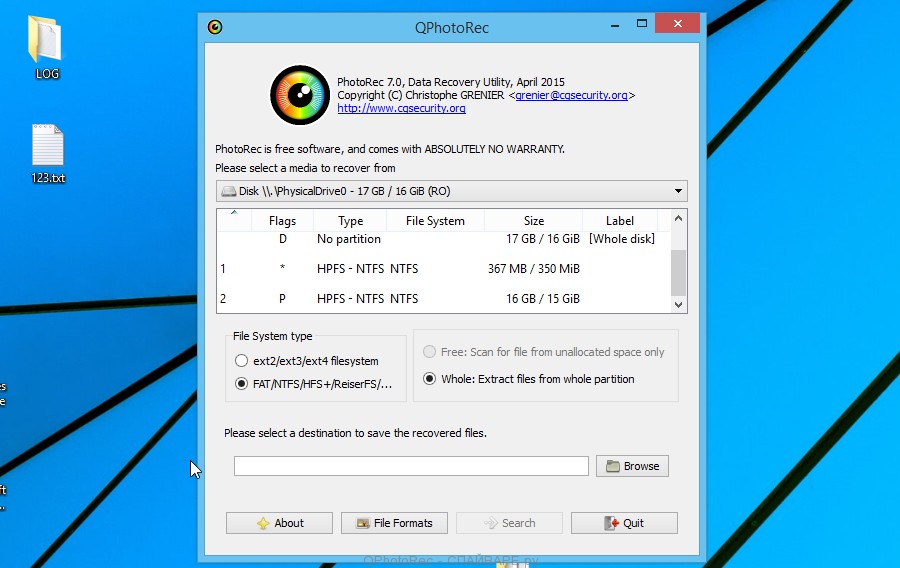

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

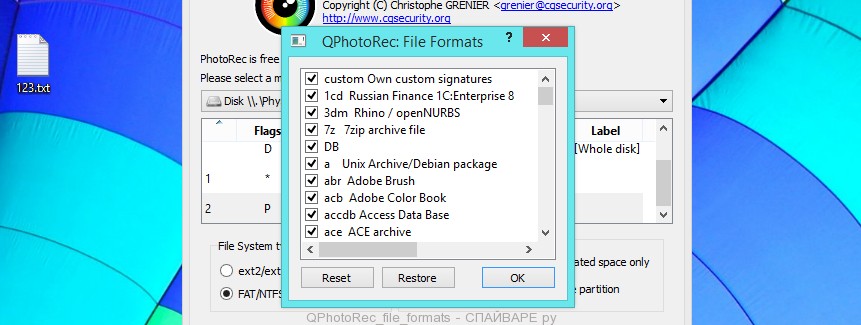

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

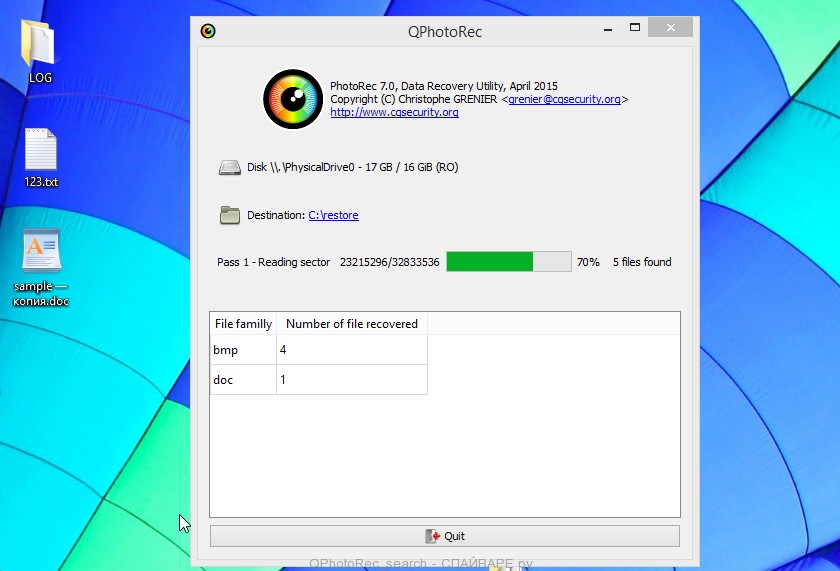

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

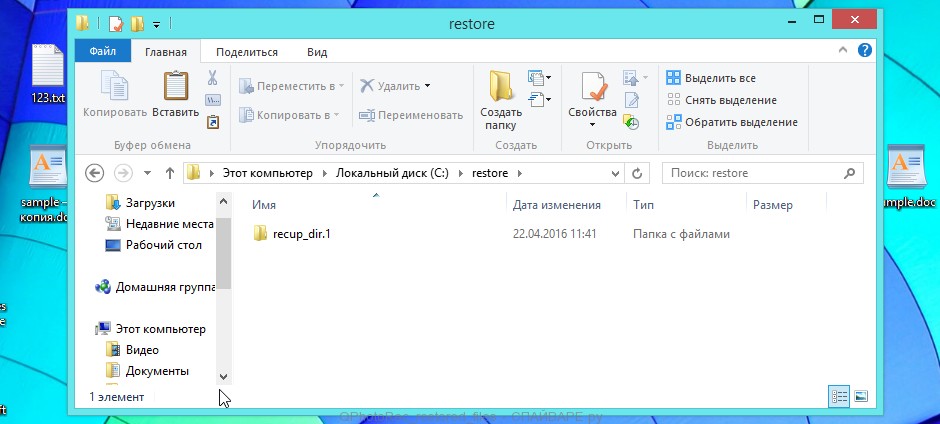

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Как предотвратить заражение компьютера вирусом-шифровальщиком ?

Большинство современных антивирусных программ уже имеют встроенную систему защиты от проникновения и активизации вирусов-шифровальщиков. Поэтому если на вашем компьютере нет антивирусной программы, то обязательно её установите. Как её выбрать можете узнать прочитав эту статью.

Более того, существуют и специализированные защитные программы. Например это CryptoPrevent, подробнее тут.

Несколько финальных слов

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.

Источник

03.01.2008, 14:51

#1

Как лечить файловый вирус?

Перед выполнением лечения в любом случае необходимо:

— Отключить восстановление системы, как написано в правилах.

— Если компьютер подключен к локальной сети, то на время лечения отключить его.В настоящее время эффективны две стратегии лечения файловых вирусов:

1) Скачайте на здоровом компьютере утилиту от DrWeb — CureIT! Разархивируйте и запишите её на CD или DVD (ни в коем случае не записывайте на флэшку! активный вирус повредит утилиту ещё до запуска!). Сделайте полную проверку «больного» в режиме Safe Mode, затем в нормальном.

Этот способ может не помочь, если антивирус DrWeb не знает модификацию вируса, заразившего Ваш компьютер. Если это так, отправьте несколько зараженных файлов в вирусную лабораторию Dr. Web. В течении суток CureIT! «научится» лечить вирус, правда утилиту придется скачать заново на «чистом» компьютере.

2) Второй способ предполагает наличие здорового компьютера с установленным антивирусом Касперского или Dr. Web. Именно эти антивирусы делают упор на сигнатурный детект, который необходим в лечении классических вирусов. Антивирусные базы должны быть самыми свежими. Достаньте жесткий диск «зараженного» компьютера и подключите к «здоровому». Запустите полную проверку антивирусом. По окончании проверкилечения верните диск на место.

Данный способ также не гарантирует успеха, если антивирус не знает вирус. Кроме того его нельзя применять если один из компьютеров находится на гарантии или у Вас нет соответствующих навыков перестановки жесткого диска.

Ни один из вышеперечисленных способов не гарантирует 100% восстановления поврежденных файлов и их работоспособности. Если поврежденные данные для Вас очень ценны, рекомендуем обратится в сервисный центр.Последний раз редактировалось Rene-gad; 10.09.2008 в 08:57.

Будь в курсе!

Будь в курсе!

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

06.11.2008, 12:11

#2

Еще одна довольно эффективная методика: это использование LiveCD, собранного специально для очистки компьютера от вредоносных программ, которых обычными средствами проблематично уничтожить.

В нашем случае (заражении файловым вирусом) необходимо использовать Dr.Web LiveCD, позволяет восстановить работоспособность системы, пораженной действиями вредоносных программ. Эта сборка LiveCD не только очистит компьютер от инфицированных и подозрительных файлов, но и попытается вылечить зараженные объекты.

Документация (pdf, 1.3Мб)

Прямой линк на скачивание образа диска (iso, 150Мб)В состав сборки Dr.Web LiveCD входят следующие приложения:

1. Сканер Dr.Web® для Linux;

2. Браузер Firefox;

3. Файловый менеджер Midnight Commander;

4. Терминал для работы с командной строкой непосредственно перед из-под графической оболочки;

5. Текстовый редактор Leafpad.

Более подробная информация находится в документации. Удачного лечения.Последний раз редактировалось Bratez; 19.01.2011 в 12:46.

17.07.2009, 20:30

#3

Лечение файлового вируса с помощью VBA32

I. Лечение с помощью Live CD Vba32 Rescue

1. Если Вы еще не скачали Live CD Vba32 Rescue, то скачайте его по следующим ссылкам:

ftp://anti-virus.by/pub/vbarescue.iso

ftp://vba.ok.by/vba/vbarescue.iso2. Запишите образ на болванку.

3. Выставите в BIOS загрузку с CD/DVD-носителя, вставьте диск в привод и загрузитесь с него.

4. Выберите режим vba32rescue, разрешение монитора и дождитесь появления окна навигации.

5. В меню выбора языка выберите Русский.

6. В главном меню нажмите Начать сканирование.

7. После завершения сканирования и загрузки в основную операционную систему, на системном разделе найдите директорию VbaRescue. Данная директория содержит файл-отчет vba32.rpt и файловый карантин. Файл отчета заархивируйте в zip-архив и прикрепите его к сообщению в Вашей теме.

II. Лечение с помощью сканера VBA32

Есть еще один вариант, но он более сложный и потребует еще одну машину.

1. Вам нужно скачать файл Vba32Check.exe (порядка 55 Mb.) по следующим ссылкам:

ftp://anti-virus.by/pub/Vba32Check.exe

ftp://vba.ok.by/vba/Vba32Check.exe2. Разархивировать его на диск.

3. Папку Vba32Check записать на болванку. Все это нужно сделать на чистой машине, чтобы не заразились файлы.

4. Вставить болванку в CD/DVD-носитель зараженной машины и запустить с нее bat-файл vba32cdrun.bat.

5. По окончанию проверки файл отчета vba32.rpt, заархивировать в zip-архив и прикрепить его к сообщению в Вашей теме.

Внимание!!! На время лечения нужно отключить восстановление системы и отключить компьютер от локальной сети, в случае если он к ней подключен!

Последний раз редактировалось Aleksandra; 19.06.2011 в 22:04.

Сердце решает кого любить… Судьба решает с кем быть…

02.06.2010, 15:43

#4

В ряде случаев активный вирус так прописывает себя в системе, что его удаление весьма затруднительно. В этих случаях целесообразно использование загрузки с LiveCD — специальных загрузочных дисков, содержащих антивирус. Таким образом заражённая система неактивна, а значит неактивна и инфекция, а потому удалить её становится значительно проще.

На данный момент наиболее популярны два LiveCD: от DrWeb и от Лаборатории Касперского.

Для того, чтобы воспользоваться этими дисками, Вам необходимо скачать по одной из приведённых выше ссылок файл с расширением .iso на заведомо незаражённом компьютере. Этот файл — образ диска, его можно записать на любой пустой CD-R или CD-RW носитель. Использовать для этого можно самые различные программы, однако

учтите, что файл нужно записывать именно как образ, а не просто поместить его на диск. Как записывать iso-образы указано в документации к программе для записи дисков, которую Вы собираетесь использовать.

После этого полученный диск вставьте в заражённый компьютер, убедитесь, что в настройках BIOS указано, что с CD-ROM нужно грузиться раньше, чем с HDD, после чего перезагрузите систему. Произойдёт загрузка с LiveCD в результате которой Вы сможете провести лечение заражённой системы автоматически.

ВНИМАНИЕ: LiveCD содержит антивирусные базы, в которых хранится информация о вирусах. С помощью этих баз система на LiveCD может определять вирусы и эффективно их обезвреживать. Очевидно, что антивирусные базы должны быть как можно более новыми, в противном случае система может пропустить последние версии зловредов. Поэтому мы рекомендуем Вам скачивать образы LiveCD непосредственно перед применением.28.12.2010, 10:48

#5

Если нет CD/DVD дисковода…

Для нетбуков (или в случае неисправности CD/DVD привода) можно использовать Dr.Web LiveUSB — продукт, позволяющий провести лечение и аварийное восстановление операционной системы с помощью загрузочного USB-накопителя.

Все необходимые инструкции вы найдете в документации на сайте производителя.

Внимание! Не подключайте загрузочный USB-накопитель к компьютеру, когда на нем запущена ваша зараженная система!

I am not young enough to know everything…

Источник