Подмена сайтов в браузере как вылечить

Добрый день!

Один из моих подконтрольных менеджеров на работе получил подмену гугла/яндекса во всех браузерах. Сайты выглядят одинаково с оригинальными, но просят ввести телефон для «разблокирования доступа к поиску».

Cureit нашел руткит, удалил его — подмена сохранена. Virus Removal Tool ничего не нашел, Trojan Remover находит что то каждый раз, удаляет, после перезагрузки все то же самое…

Кто-нибудь сталкивался с конкретным зверем? Как это лечить?

Посоветуйте пожалуйста альтернативу cureit/virus removal tool.

На компьютере кстати стоит AVG internet security последний… И в нём тишина.

Вопрос задан

более трёх лет назад

15280 просмотров

Ну коли avz не помогает, то поможет «мощное оружие, бьющее точно в цель» — запустите на пациенте ComboFix — www.bleepingcomputer.com/combofix/how-to-use-combofix

если и он не поможет даже после пары запусков (дождайтесь вывода отчета о проверке в Блокноте), то только ручками искать (составляя отчет в avz и отправляя на virus total или подобное) или переставлять.

Могу еще порекомендовать проверить комп при помощи вот этого антивируса — он больше специализируется на троянах и прочей гадости — www.malwarebytes.org/

Скачайте бесплатную версию, установите и запустите проверку например всего диска С:.

Платная отличается только резидентным модулем.

Пригласить эксперта

Проверьте ключ в реестре

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesTcpipParametersDataBasePath

Значение данного ключа равно следующему значению?

%SystemRoot%system32driversetchosts

ну логично же что либо прописана лажа в файле hosts или же сменили адреса днс серверов.

Ой, а может проблема не на компьютере, а например, на зараженном ДНС-сервере в локалке? Или зараженном роутере? Или зараженный сосед-компьютер подделывает DNS-ответы? Можете сделать с зараженного компьютера nslookup google.com 8.8.8.8? Это отправка ДНС-запроса напрямую в Гугл. Она дложна вернуть что-то вроде этого:

Server: google-public-dns-a.google.com

Address: 8.8.8.8

Non-authoritative answer:

Name: google.com

Addresses: 173.194.71.100, 173.194.71.102, 173.194.71.113, 173.194.71.101

173.194.71.139, 173.194.71.138

Лечил такое на днях с помощью DrWev Cureit

Попробуйте файл C:Windowssystem32rpcss.dll проверить на virustotal. Если заражен — заменить с такой же системы.

HijackThis и курить логи…

К слову, полученный вами IP 74.125.232.225 принадлежит действительно гуглу. Может дело в проксе?

20 янв. 2020, в 00:21

10000 руб./за проект

19 янв. 2020, в 23:19

100000 руб./за проект

19 янв. 2020, в 21:48

1000 руб./за проект

Источник

OZTUMTI.RU — это рекламный вирус, при заражении которым браузер вашего компьютера начинает перенаправлять вас на сайты с рекламой вне зависимости от используемого вами браузера.

Вирусы, подобные OZTUMTI.RU, как правило занимаются подменой домашних страниц вашего браузера, меняют поисковый сайт, создают собственные задания в расписании, видоизменяют свойства ярлыков ваших браузеров.

Как происходит заражение рекламным вирусом OZTUMTI.RU?

Как всегда — суббота. Как всегда — запарка. Опять магазины, беготня по городу, нервотрепка, и прочие прелести большого города. И вот наконец вечер. Я расслаблен, сел почитать новости и послушать музыку… Да просто хотел расслабиться, черт возьми!

Но снова эта назойливая реклама, нигде нет спасенья. На этот раз эти помои начали литься на меня с сайта OZTUMTI.RU. На любой открытой страничке мне предлагалось либо воспользоваться их фейковым поисковиком, либо откровенно доставало рекламой. Ничего приятного, в общем. Поэтому я решил не откладывать лечение в долгий ящик.

На самом деле OZTUMTI.RU — обычный вирус перенаправитель, каких сейчас пруд пруди. И деятельность у него тоже — традиционная: подмена стартовой страницы, замена поисковика, заражение свойств ярлыков браузеров, создание заданий в расписании. Ну как обычно, в общем.

И этот поток вирусов, подобных рекламному вирусу OZTUMTI.RU в последнее время просто переходит все границы. Ребята, вы реально достали!!!

Церемониться не буду даже, сразу лечить. И да, я не собираюсь в субботний вечер сидеть и ковыряться в реестре и прочих вещах, у меня для этого всего UnHackMe есть. Но если вы фанат, вкратце и про ручное удаление я конечно вам расскажу.

И все же, прежде чем бросаться рыть в реестре, в каталогах, в ярлыках руками и тратить на это нервы (а они, как известно, не железные), рекомендую дочитать про удаление вируса OZTUMTI.RU до конца. Ну а там уж решайте.

Инструкция по ручному удалению рекламного вируса OZTUMTI.RU

Для того, чтобы самостоятельно избавиться от рекламы OZTUMTI.RU, вам необходимо последовательно выполнить все шаги, которые я привожу ниже:

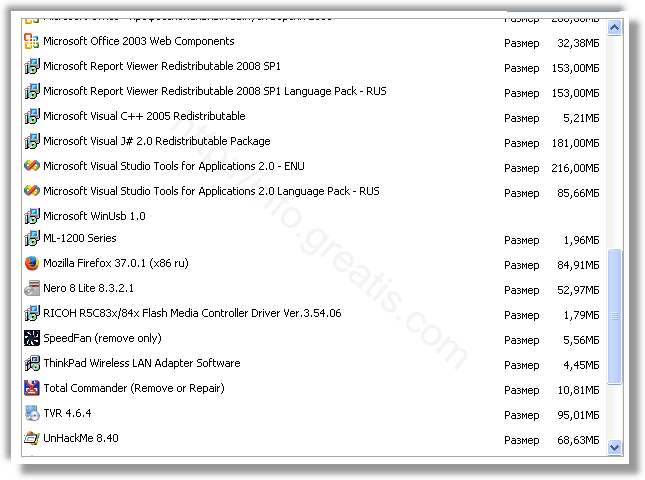

- Поискать «OZTUMTI.RU» в списке установленных программ и удалить ее.

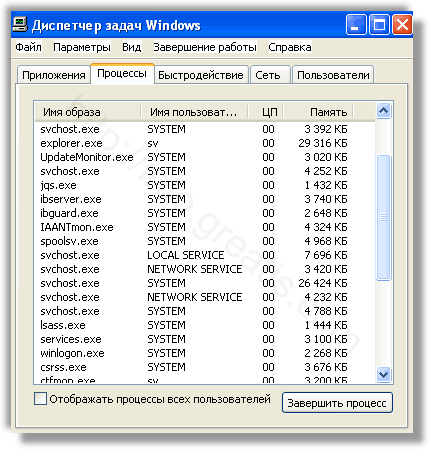

- Открыть Диспетчер задач и закрыть программы, у которых в описании или имени есть слова «OZTUMTI.RU». Заметьте, из какой папки происходит запуск этой программы. Удалите эти папки.

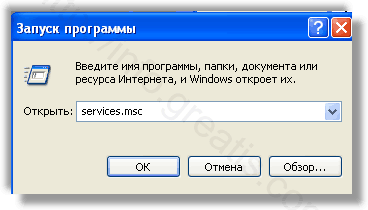

- Запретить вредные службы с помощью консоли services.msc.

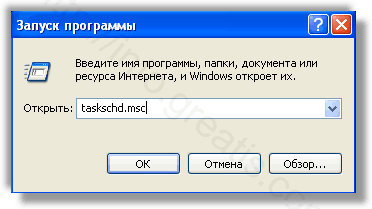

- Удалить “Назначенные задания”, относящиеся к OZTUMTI.RU, с помощью консоли taskschd.msc.

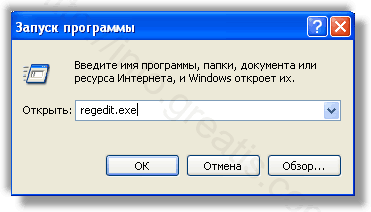

- С помощью редактора реестра regedit.exe поискать ключи с названием или содержащим «OZTUMTI.RU» в реестре.

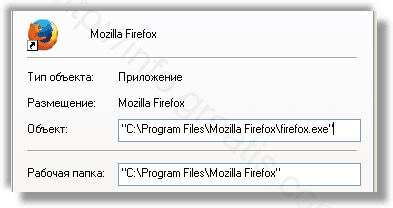

- Проверить ярлыки для запуска браузеров на предмет наличия в конце командной строки дополнительных адресов Web сайтов и убедиться, что они указывают на подлинный браузер.

- Проверить плагины всех установленных браузеров Internet Explorer, Chrome, Firefox и т.д.

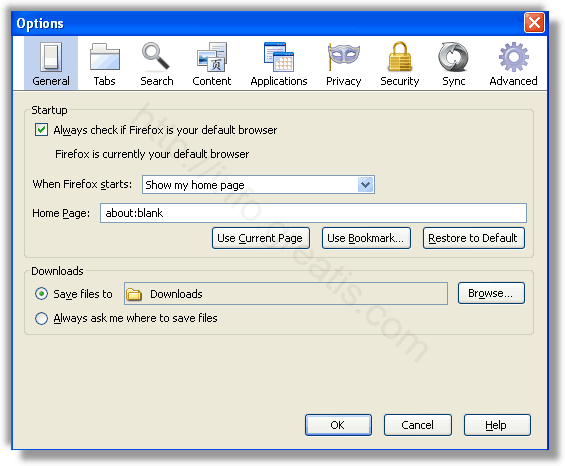

- Проверить настройки поиска, домашней страницы. При необходимости сбросить настройки в начальное положение.

- Очистить корзину, временные файлы, кэш браузеров.

И все же автоматика лучше!

Если ручной метод — не для вас, и хочется более легкий путь, существует множество специализированного ПО, которое сделает всю работу за вас. Я рекомендую воспользоваться UnHackMe от Greatis Software, выполнив все по пошаговой инструкции.

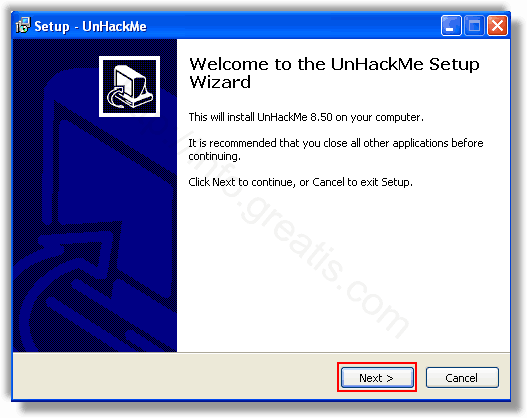

Шаг 1. Установите UnHackMe. (1 минута)

Шаг 2. Запустите поиск вредоносных программ в UnHackMe. (1 минута)

Шаг 3. Удалите вредоносные программы. (3 минуты)

UnHackMe выполнит все указанные шаги, проверяя по своей базе, всего за одну минуту.

При этом UnHackMe скорее всего найдет и другие вредоносные программы, а не только редиректор на OZTUMTI.RU.

При ручном удалении могут возникнуть проблемы с удалением открытых файлов. Закрываемые процессы могут немедленно запускаться вновь, либо могут сделать это после перезагрузки. Часто возникают ситуации, когда недостаточно прав для удалении ключа реестра или файла.

UnHackMe легко со всем справится и выполнит всю трудную работу во время перезагрузки.

И это еще не все. Если после удаления редиректа на OZTUMTI.RU какие то проблемы остались, то в UnHackMe есть ручной режим, в котором можно самостоятельно определять вредоносные программы в списке всех программ.

Итак, приступим:

Шаг 1. Установите UnHackMe (1 минута).

- Скачали софт, желательно последней версии. И не надо искать на всяких развалах, вполне возможно там вы нарветесь на пиратскую версию с вшитым очередным мусором. Оно вам надо? Идите на сайт производителя, тем более там есть бесплатный триал. Запустите установку программы.

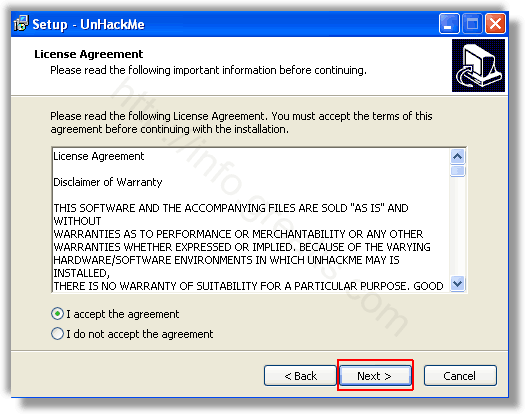

- Затем следует принять лицензионное соглашение.

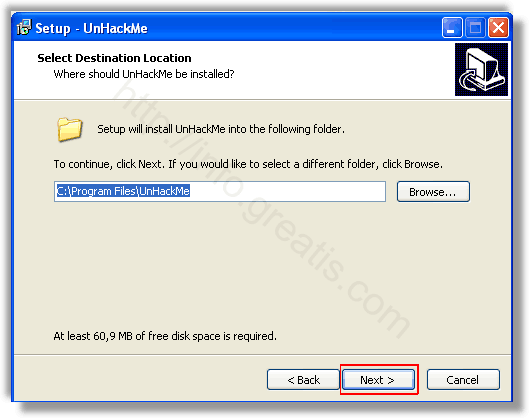

- И наконец указать папку для установки. На этом процесс инсталляции можно считать завершенным.

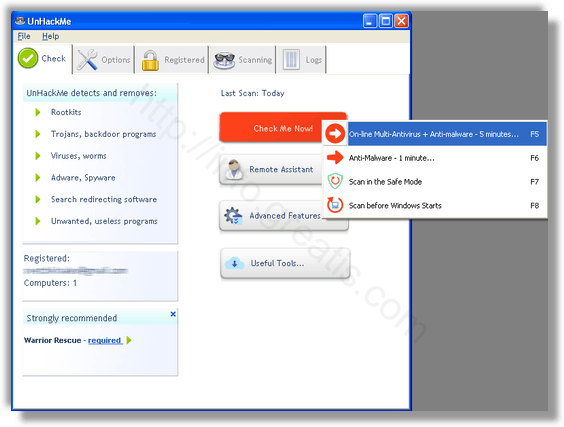

Шаг 2. Запустите поиск вредоносных программ в UnHackMe (1 минута).

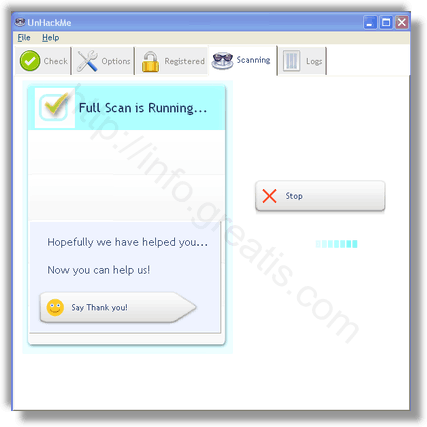

- Итак, запускаем UnHackMe, и сразу стартуем тестирование, можно использовать быстрое, за 1 минуту. Но если время есть — рекомендую расширенное онлайн тестирование с использованием VirusTotal — это повысит вероятность обнаружения не только перенаправления на OZTUMTI.RU, но и остальной нечисти.

- Мы увидим как начался процесс сканирования.

Шаг 3. Удалите вредоносные программы (3 минуты).

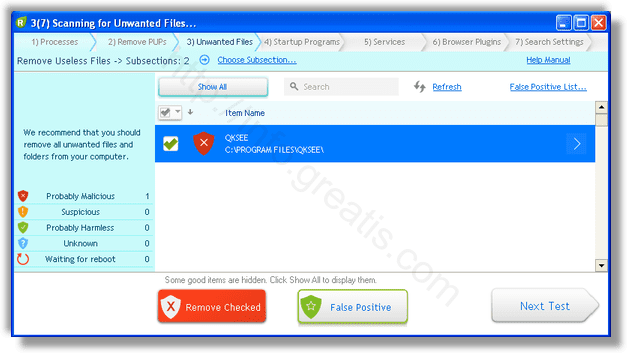

- Обнаруживаем что-то на очередном этапе. UnHackMe отличается тем, что показывает вообще все, и очень плохое, и подозрительное, и даже хорошее. Не будьте обезьяной с гранатой! Не уверены в объектах из разряда “подозрительный” или “нейтральный” — не трогайте их. А вот в опасное лучше поверить. Итак, нашли опасный элемент, он будет подсвечен красным. Что делаем, как думаете? Правильно — убить! Ну или в английской версии — Remove Checked. В общем, жмем красную кнопку.

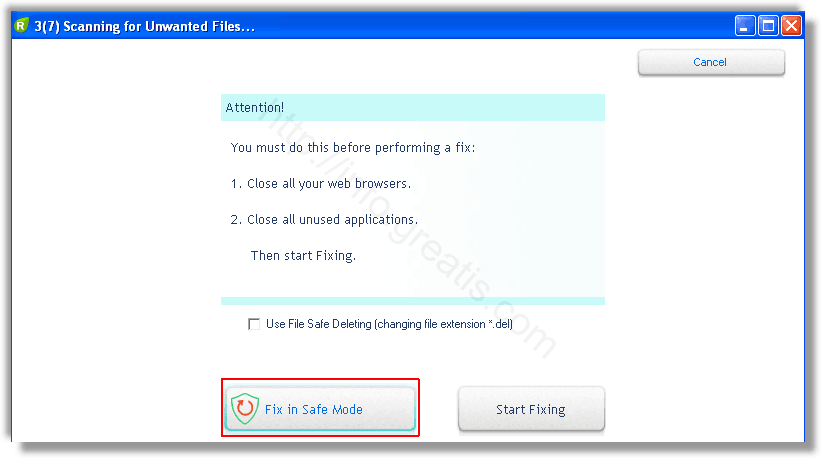

- После этого вам возможно будет предложено подтверждение. И приглашение закрыть все браузеры. Стоит прислушаться, это поможет.

- В случае, если понадобится удалить файл, или каталог, пожалуй лучше использовать опцию удаления в безопасном режиме. Да, понадобится перезагрузка, но это быстрее, чем начинать все сначала, поверьте.

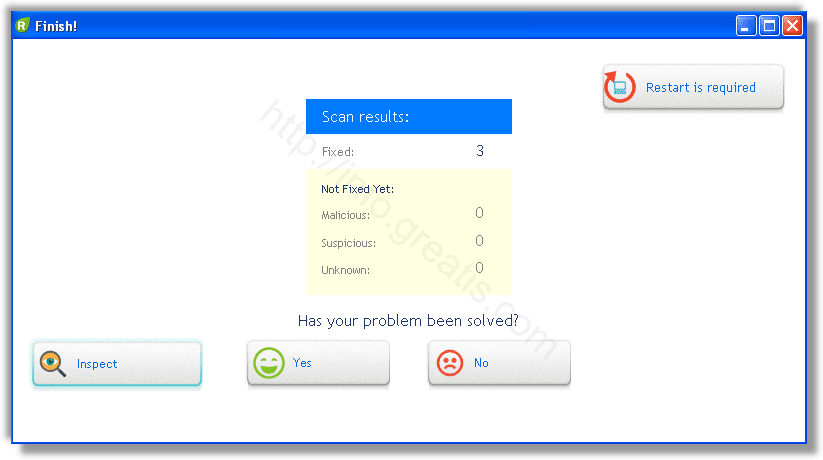

- Ну и в конце вы увидите результаты сканирования и лечения.

Итак, как вы наверное заметили, автоматизированное лечение значительно быстрее и проще! Лично у меня избавление от перенаправителя на OZTUMTI.RU заняло 5 минут! Поэтому я настоятельно рекомендую использовать UnHackMe для лечения вашего компьютера от любых нежелательных программ!

(6 votes, average: 5,00 out of 5)

Загрузка…

Источник

В интернете можно столкнуться с мошенниками, цель которых — завладеть личной информацией пользователя. Личные данные — это фамилия, имя, отчество, пароли от учетных записей к социальным сетям, паспортные данные, реквизиты банковской карты и другие личные сведения.

Личная информация нужна для полноценной работы многих приложений и сайтов. Например, вы указываете ФИО и адрес при оформлении заказа в интернете или электронную почту — при подписке на рассылку.

Мошенники используют незаконно полученную информацию, чтобы рассылать спам или получить доступ к вашему мобильному или банковскому счету. Поэтому важно распознать подозрительный или ненадежный сайт, прежде чем вводить личные данные.

Стоит ли передавать информацию конкретному сайту, решать вам. Лучше не оставлять личные данные на подозрительных сайтах.

- Способы хищения данных

- Рекомендации по защите данных

- Если вы стали жертвой мошенников

Злоумышленники используют разные схемы хищения личной информации.

Фишинговые сообщения — это письма от мошенников, которые представляются банками и другими официальными организациями. Цель таких писем — заставить вас ввести пароль или данные карты в поддельную форму.

Злоумышленники запрашивают конфиденциальные данные для подтверждения учетной записи или активации почтового ящика. В результате ваша личная информация оказывается у мошенников.

Примеры

Вам пришло электронное письмо с предложением заработать без вложений, взломать чужой аккаунт или получить услугу бесплатно. После перехода по ссылке в письме появляется форма, в поля которой требуется ввести логин, пароль или данные карты. Если вы введете данные в форму, то рискуете оказаться жертвой мошенников.

Вам направили письмо от имени дальнего родственника о крупном наследстве. Для его получения мошенник предлагает заплатить комиссию за перевод крупной суммы или сообщить данные карты. После получения денег или доступа к карте мошенник исчезает.

Вы получили сообщения о взломе собственного аккаунта в соцсети. Мошенники предлагают срочно перейти по ссылке в сообщении и авторизоваться.

Подробнее о фишинговых письмах читайте в Помощи Яндекс.Почты.

Подмена сайта — это скрытое перенаправление пользователей на поддельные сайты с помощью вредоносных программ. Пытаясь зайти на популярный сайт, пользователь попадает на сайт-подделку, очень похожий на оригинал. Данные учетной записи, введенные на таком сайте, оказываются у злоумышленников.

Как происходит подмена сайта

Подмена сайта происходит по двум сценариям:

Вирус искажает информацию о домене в системе DNS. Для настройки DNS воспользуйтесь бесплатным сервисом Яндекс.DNS.

Вирус меняет системный файл hosts на вашем компьютере. Проверьте компьютер антивирусной утилитой CureIt! от Dr.Web или Virus Removal Tool «Лаборатории Касперского». Также вы можете устранить последствия вируса (в MS Windows):

Перейдите в папку C:WINDOWSsystem32driversetc.

Сделайте резервную копию файла hosts и откройте его с помощью «Блокнота».

Удалите все строки, кроме следующей:

127.0.0.1 localhost

Cохраните файл. Перезапустите браузер и попробуйте еще раз перейти на сайт. Проблема будет решена, если загрузится нужная страница.

Задайте для файла hosts атрибут Только чтение, чтобы защитить его от действия простых вирусов. Для этого нажмите на файл правой кнопкой мыши, выберите пункт меню Свойства, включите опцию Только чтение и нажмите кнопку OK.

Чтобы распознать сайт-подделку, обратите внимание на адрес в поисковой строке — он будет отличаться от официального. В правом верхнем углу вы не найдете значка безопасного соединения  , а размещенные на поддельной странице ссылки, скорее всего, будут нерабочими.

, а размещенные на поддельной странице ссылки, скорее всего, будут нерабочими.

Примеры

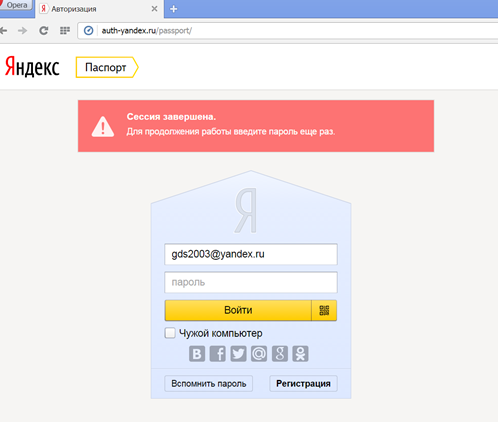

Пример подмены сайта:

Телефонные мошенники звонят или рассылают SMS от имени банка или платежной системы с просьбой предоставить номер карты или перевести деньги на указанный номер. Причины могут быть разными: истекший срок действия пароля, блокировка карты, крупный выигрыш или даже авария с участием близкого человека.

Вас могут попросить перейти по ссылке для восстановления доступа к аккаунту, отправить SMS или позвонить по конкретному номеру. Цель таких сообщений — списать деньги за отправку ответного SMS, подписать на платные услуги или заставить вас ввести пароль и данные карты.

Примеры

Вы получили SMS о блокировке карты от мошенника, который представился службой безопасности банка. Если позвонить по номеру отправителя SMS, злоумышленник попросит назвать данные вашей карты, а также код из SMS.

Не оставляйте незаблокированными телефоны и компьютеры, не выбрасывайте бумаги и носители данных (жесткие диски, SIM-карты, flash-карты), на которых хранятся пароли.

Если компьютером пользуется несколько человек, используйте разные профили операционной системы.

Не храните в электронной почте и не выкладывайте в открытый доступ копию документов, удостоверяющих личность: если мошенники взломают вашу почту, они смогут воспользоваться личными данными.

Перед работой на чужом компьютере войдите в приватный режим. Если такой возможности нет, очистите кэш, и cookie после завершения работы.

Регулярно проверяйте антивирусом съемные диски, флеш-карты и прочие носители информации, которые вы подключаете к чужим компьютерам.

Не вводите личную информацию в подозрительные формы, особенно в электронных письмах.

Не открывайте вложения и не переходите по ссылкам из электронной почты или мессенджеров (Telegram, WhatsApp и т. п.) от сомнительных адресатов. Если адресат кажется вам подозрительным, внесите его в черный список.

Позвоните по официальному номеру банка или другой организации, от имени которой было отправлено подозрительное письмо.

Прежде чем совершать покупки онлайн, проверяйте отзывы и рейтинг магазинов, аккаунты продавцов и условия оплаты.

Оплачивайте покупки только через известные платежные сервисы и системы (например, Яндекс.Деньги, Visa, WebMoney, Paypal) — такие платежи надежно защищены.

Выбирайте сайты с протоколом https, а не http: вероятность взлома сайтов с http гораздо выше, чем сайтов с https.

Прежде чем вводить логин и пароль на сайте, убедитесь, что в адресной строке браузера указан верный адрес. Фишинговые веб-страницы могут иметь адрес, очень похожий на настоящий (например, yanclex.ru вместо yandex.ru).

Закройте страницу, если в браузере появится сообщение о переходе на подозрительный сайт. Яндекс.Браузер, например, использует панель Protect, отслеживая мошеннические сайты.

Подключите двухфакторную аутентификацию для всех своих аккаунтов.

Подробнее о безопасности в сети читайте в разделе Помощи.

Если с вашего счета незаконно списали денежные средства, заблокируйте карту по телефону и обратитесь в полицию.

Если вы отправляли SMS на короткий номер, указанный мошенниками, попытайтесь вернуть деньги через мобильного оператора или компанию, которой принадлежит этот номер.

Если вы перешли по фишинговой ссылке, проверьте ваш компьютер на вирусы, например, с помощью бесплатных антивирусных программ.

Если вы ввели пароль на поддельной странице, смените пароль, контрольный вопрос и ответ на него после проверки на вирусы.

Если вы ввели пароль на поддельной странице вашего аккаунта на Яндексе, измените пароль, секретный вопрос и ответ на него в Паспорте. Если доступ к аккаунту потерян, воспользуйтесь инструкцией по восстановлению доступа.

Источник

#1

![]()

kat27

kat27

- Posters

- 8 Сообщений:

Newbie

Отправлено 06 Май 2013 — 16:22

Здравствуйте.

Проблема следующая: поймали вирус подмены страниц, заблокирован mail, google, yandex. Cделала проверку Cureit, что нашлось вылечила, в файле hosts все в порядке, но проблема так и осталась.

Прикрепляю логи.

Спасибо.

Прикрепленные файлы:

логи.rar 9,37Мб

7 Скачано раз

#2

![]()

Dr.Robot

Dr.Robot

- Helpers

- 2 714 Сообщений:

Poster

Отправлено 06 Май 2013 — 16:22

1. Если Вы подозреваете у себя на компьютере вирусную активность и хотите получить помощь в этом разделе,

Вам необходимо кроме описания проблемы приложить к письму логи работы трёх программ — сканера Dr. Web (или CureIt!, если антивирус Dr. Web не установлен на Вашем ПК), Hijackthis и DrWeb SysInfo. Где найти эти программы и как сделать логи описано в Инструкции. Без логов помочь Вам не сможет даже самый квалифицированный специалист.

2. Если у Вас при включении компьютера появляется окно с требованием перечислить некоторую сумму денег и при этом блокируется доступ к рабочему столу,

— попытайтесь найти коды разблокировки здесь https://www.drweb.com/xperf/unlocker/

— детально опишите как выглядит это окно (цвет, текст, количество кнопок, появляется ли оно до появления окна приветствия Windows или сразу же после включении компьютера);

— дождаться ответа аналитика или хелпера;

3. Если у Вас зашифрованы файлы,

Что НЕ нужно делать:

— лечить и удалять найденные антивирусом вирусы в автоматическом режиме или самостоятельно. Можно переместить всё найденное в карантин, а после спросить специалистов или не предпринимать никаких действий, а просто сообщить название найденных вирусов;

— переустанавливать операционную систему;

— менять расширение у зашифрованных файлов;

— очищать папки с временными файлами, а также историю браузера;

— использовать самостоятельно без консультации с вирусным аналитиком Dr. Web дешифраторы из «Аптечки сисадмина» Dr. Web;

— использовать дешифраторы рекомендуемые в других темах с аналогичной проблемой.

Что необходимо сделать:

— прислать в вирусную лабораторию Dr. Web https://vms.drweb.com/sendvirus/ несколько зашифрованных файлов и, если есть, их не зашифрованные копии в категорию Запрос на лечение. Дожидаться ответа на Вашу почту вирусного аналитика и далее следовать его указаниям ведя с ним переписку по почте. На форуме рекомендуется указать номер тикета вирлаба — это номер Вашего запроса, содержащий строку вида [drweb.com #3219200];

— собрать и выложить в своей теме логи утилит, указанных в Правилах этого раздела форума.

4. При возникновении проблем с интернетом, таких как «не открываются сайты», в браузерах появляются картинки с порно или рекламным содержанием там, где раньше ничего подобного не было, появляются надписи типа «Содержание сайта заблокировано» и пр. нестандартные уведомления необходимо выложить дополнительно к логам из п.1 лог команды ipconfig

Для этого проделайте следующее:

- Зайдите в меню Пуск на Рабочем столе, вызовите в нем окно команды Выполнить…

- В появившемся окне наберите cmd и нажмите клавишу <Enter>. Появится черное окно консоли (интерпретатора команд).

- Напишите в этом черном окне команду ipconfig /all>»%userprofile%ipc.log» и нажмите клавишу <Enter>, затем наберите там же команду explorer.exe /select,»%userprofile%ipc.log» и нажмите клавишу <Enter>, нужный файл будет показан в Проводнике Windows.

- Приложите этот файл к своему сообщению на форуме.

Чтобы не сделать ошибок в написании команд, можно скопировать эти команды отсюда и последовательно вставлять в черное окно консоли путем выбора пункта Вставить из меню, появляющегося при нажатии правой кнопки мыши в черном окне консоли.

#3

![]()

Sybiryak

Sybiryak

- Banned

- 596 Сообщений:

Advanced Member

Отправлено 06 Май 2013 — 16:38

В хейджеке фиксим

Отправьте в вирлаб

c:usersКатяappdatalocaltemp664FD7A0-5EF76588-7CC17214-85EFA448reelkdzc.exe

C:UsersКатяAppDataLocalTempdwsC574.exe

Сообщение было изменено Sybiryak: 06 Май 2013 — 16:43

Windows 7 Home premium SP1 автообновление; Intel core i5 2500k @3.30ghz 3.60ghz; Nvidia Geforce Gigabyte GTX 760 2GB ; HDD — 2TB; ОЗУ — 8Gb; Комплексная защита ПК — Dr.web security space pro .

#4

![]()

kat27

kat27

- Posters

- 8 Сообщений:

Newbie

Отправлено 06 Май 2013 — 16:40

Спасибо, сейчас попробую разобраться как это сделать.

#5

![]()

l.e.e.

l.e.e.

- Posters

- 4 789 Сообщений:

Guru

Отправлено 06 Май 2013 — 16:50

C:UsersAll UsersMozillafnyfqvf.dll

c:programdatamozillafnyfqvf.dll

O20 — AppInit_DLLs: C:PROGRA~3Mozillafnyfqvf.dll — CureIt не знает надо отправить этот файлик на virustotal.com и ссылку сюда

Затем на анализ https://vms.drweb.com/sendvirus/?lng=ru (если есть угроза по вирустотал)

Sybiryak

Это всё легитимное, не надо трогать ![]()

Сообщение было изменено lazarev.ee: 06 Май 2013 — 16:52

Сиюминутное Ригпа бессущностно и ясно.

#6

![]()

kat27

kat27

- Posters

- 8 Сообщений:

Newbie

Отправлено 06 Май 2013 — 17:01

#7

![]()

kat27

kat27

- Posters

- 8 Сообщений:

Newbie

Отправлено 06 Май 2013 — 17:05

Это всё легитимное, не надо трогать

А если уже трогала, то восстановить я так понимаю никак?

#8

![]()

l.e.e.

l.e.e.

- Posters

- 4 789 Сообщений:

Guru

Отправлено 06 Май 2013 — 17:14

А если уже трогала, то восстановить я так понимаю никак?

Ничего страшного там нет.

C:ProgramDataMicrosoftSearchDataTempusgthrsvcNtfDD5.tmp — такой файлик есть ? (имя может отличаться) — тоже проверить.

C:UsersAll UsersMozillafnyfqvf.dll — отправьте на анализ (один из них)

c:programdatamozillafnyfqvf.dll

Пофиксить в Хайджек (отметить строку и FixChecked)

O20 — AppInit_DLLs: C:PROGRA~3Mozillafnyfqvf.dll

Перезагрузиться после всего.

Сиюминутное Ригпа бессущностно и ясно.

#9

![]()

kat27

kat27

- Posters

- 8 Сообщений:

Newbie

Отправлено 06 Май 2013 — 17:27

lazarev.ee

в папке C:ProgramDataMicrosoftSearchDataTempusgthrsvc пусто, все остальное сделала, mail и google работают, а поиск яндекса нет.

#10

![]()

l.e.e.

l.e.e.

- Posters

- 4 789 Сообщений:

Guru

Отправлено 06 Май 2013 — 17:40

lazarev.ee

в папке C:ProgramDataMicrosoftSearchDataTempusgthrsvc пусто, все остальное сделала, mail и google работают, а поиск яндекса нет.

C:UsersAll UsersMozillafnyfqvf.dll ,c:programdatamozillafnyfqvf.dll этих больше нет ? Мозиллы вообще нет у вас ? удалите всю папку.

Зайдите в настройки поиска браузера и посмотрите что там. Очистить кеш в браузере можете ?

Сообщение было изменено lazarev.ee: 06 Май 2013 — 17:43

Сиюминутное Ригпа бессущностно и ясно.

#11

![]()

kat27

kat27

- Posters

- 8 Сообщений:

Newbie

Отправлено 06 Май 2013 — 17:58

lazarev.ee

в папке C:ProgramDataMicrosoftSearchDataTempusgthrsvc пусто, все остальное сделала, mail и google работают, а поиск яндекса нет.

C:UsersAll UsersMozillafnyfqvf.dll ,c:programdatamozillafnyfqvf.dll этих больше нет ? Мозиллы вообще нет у вас ? удалите всю папку.

Зайдите в настройки поиска браузера и посмотрите что там. Очистить кеш в браузере можете ?

Папку мозилла удалила, файл там был, все почистила ccleaner, не работает поиск, в настройках поисковых систем браузера вообще пусто, ни одной нет и не добавляется, и как то он все еще себя подозрительно ведет, вкладки не восстанавливаются, браузер хром.

#12

![]()

l.e.e.

l.e.e.

- Posters

- 4 789 Сообщений:

Guru

Отправлено 06 Май 2013 — 18:14

Папку мозилла удалила, файл там был, все почистила ccleaner, не работает поиск, в настройках поисковых систем браузера вообще пусто, ни одной нет и не добавляется, и как то он все еще себя подозрительно ведет, вкладки не восстанавливаются, браузер хром.

Обновляться он может — настройки — о Хром.. (какая весия от мэйла ?)

Сиюминутное Ригпа бессущностно и ясно.

#13

![]()

l.e.e.

l.e.e.

- Posters

- 4 789 Сообщений:

Guru

Отправлено 06 Май 2013 — 18:34

Попробуйте удалить из панели управления — эти программки плотно интегрируются в систему и пользы от них не много (если есть), возможно они конфликтуют. Но это на ваше усмотрение.

MailRuSputnik

praetorian.exe

MailRuUpdater.exe

GuardMailRu.exe

Прикрепленные файлы:

IE.png 11,23К

0 Скачано раз

Сиюминутное Ригпа бессущностно и ясно.

#14

![]()

l.e.e.

l.e.e.

- Posters

- 4 789 Сообщений:

Guru

Отправлено 06 Май 2013 — 18:42

Если это удалили, добавьте

https://etp.roseltorg.ru

https://www.sberbank-ast.ru

https://*.sberbank-ast.ru

Сообщение было изменено lazarev.ee: 06 Май 2013 — 18:43

Сиюминутное Ригпа бессущностно и ясно.

#15

![]()

kat27

kat27

- Posters

- 8 Сообщений:

Newbie