Как вылечить биос на ноутбуке

Отгадайте загадку: стоит, как улей гудит. Но дым из трубы не идет, ведь это не родной завод, а компьютер, на котором поврежден BIOS. А гудит он потому, что только на это теперь и способен. Без биоса он просто куча безжизненного железа. Стоит ли из-за этого переживать? Конечно, нет. Ведь теперь у вас есть отличная прикроватная тумбочка!

Системный блок в качестве тумбочки? Ну уж нет! Мы знаем, как заставить его работать. Сегодня поговорим, как восстановить BIOS, если он слетел.

[NEW] Рейтинги F1 на начало 2019 года:

ноутбуки, роутеры для дома, МФУ, Power bank, SSD, Smart TV приставки с поддержкой 4K UHD, игровые видеокарты, процессоры для ПК, усилители Wi-Fi, смартфоны до 10000 рублей, планшеты для интернет-серфинга, антивирусы

Что приводит к слету прошивки BIOS

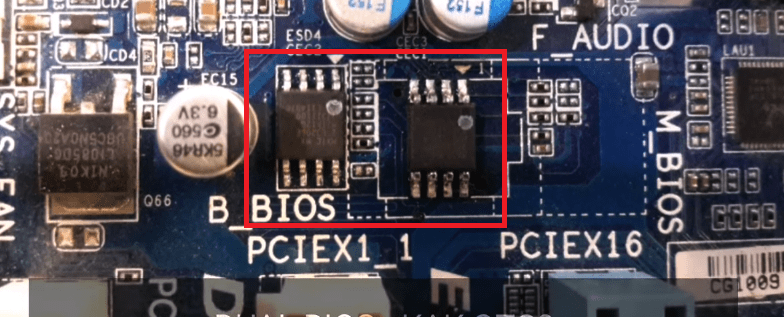

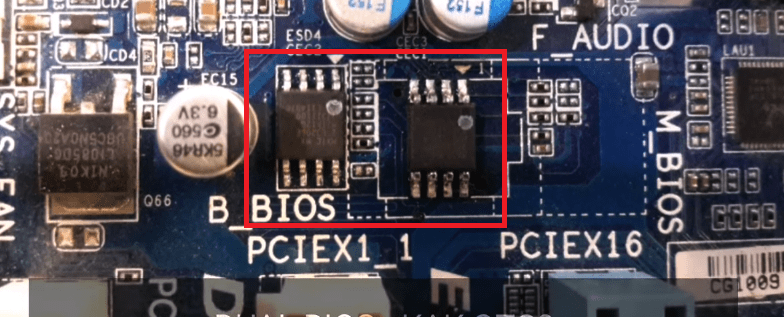

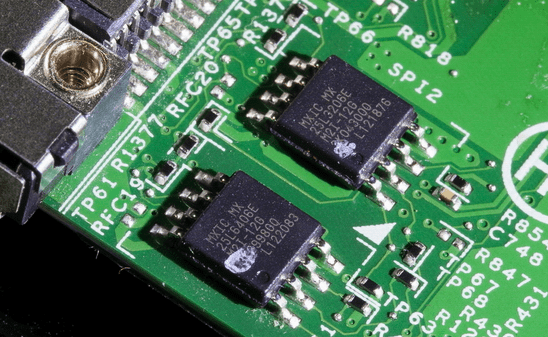

BIOS и его «потомок» UEFI, которым прошиты современные материнки, – это особые компьютерные программы, необходимые для первоначальной настройки и управления устройствами ПК, пока не запустится операционная система. Они хранятся в специальных микросхемах флеш-памяти на материнской плате, одна из которых показана на картинке выше. Вроде бы неплохое место хранения, надежное, но иногда BIOS’у становится там неуютно и он сбегает. Точнее, повреждается и перестает выполнять свои задачи.

Причин повреждения БИОС не слишком много, в одних случаях они очевидны, в других – нет. Вот список наиболее распространенных:

- Во время обновления BIOS произошло отключение электропитания компьютера.

- Программа-прошивальщик (флешер) некорректно взаимодействует с прошивкой или микросхемой флеш-памяти.

- Прошита версия BIOS, не подходящая этой материнской плате. Да, для каждой модели и ревизии «мамки» она своя.

- Если обновление проводится из-под работающей операционной системы – сбой системы или программные помехи, например, блокировка антивирусом.

- Некорректные действия пользователя, например, перезагрузка компьютера до окончания установки обновления.

- Выход из строя микросхемы флеш-памяти.

- Скрытые ошибки микропрограммы БИОС. Иногда этим объясняются спонтанные «слёты», происходящие без видимых причин.

- Электрические неполадки материнской платы.

Как проявляются повреждения БИОС’а

В большинстве случаев микропрограмма BIOS повреждается частично, поэтому симптомы сбоя могут быть разными:

- При нажатии копки питания ПК включается только кулер, который сразу начинает вращаться с максимальной скоростью. Иногда загораются светодиодные индикаторы на корпусе и клавиатуре.

- Спустя одну или несколько секунд после включения начинается циклическая перезагрузка. Внешне это проявляется циклом раскруток и остановок кулера, которые повторяются, пока подается питание.

- При включении загорается индикатор питания, кулер не крутится.

- Компьютер не подает никаких признаков жизни. Подобное бывает при повреждении boot block – начального загрузчика BIOS. Это самый тяжелый случай.

Изображение на экране при этом отсутствует. Не появляется даже заставка производителя.

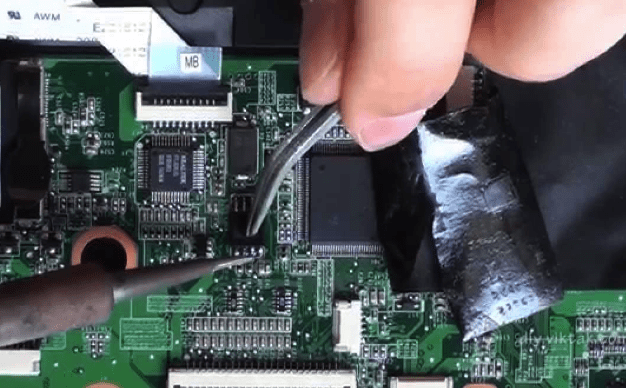

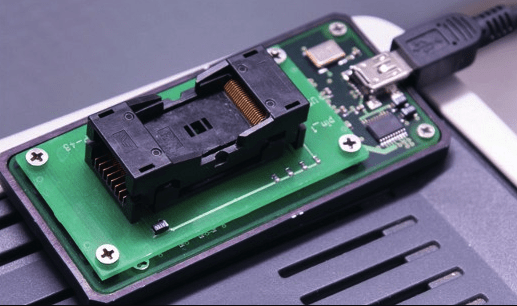

Программатор для прошивки BIOS

Встречаются и другие формы повреждения BIOS, точнее, его области, которая хранит конфигурацию контроллера ME (составной части чипсета) на платах, работающих с процессорами Intel – так называемого ME-региона. При неполадках в этой области компьютер или ноутбук может:

- Некорректно загружаться или не включаться вообще.

- Выключаться или перезапускаться через равные промежутки времени.

- Некорректно регулировать скорость вращения кулера, например, крутить его на высоких оборотах независимо от нагрузки.

Устранение подобных сбоев заключается в считывании дампа БИОС’а, замене ME-региона на чистый и повторной прошивке с помощью программатора. Так как этим обычно занимаются ремонтники, а не владельцы компьютеров, не будем на этом останавливаться. Лучше займемся тем, что можно сделать в домашних условиях без специального оборудования и риска окончательно отправить вашего «железного питомца» в царство вечности.

Восстановление BIOS без программатора возможно только при сохранении начального загрузчика. Определить, сохранился он или нет, иногда удается по косвенным признакам: миганию подсветки экрана, звуковым сигналам из системного динамика, реакции материнской платы на включение без оперативной памяти (звуком или миганием индикаторов) и т. п. При сохранности начального загрузчика БИОС первые моменты работы компьютера проходят нормально, сбой проявляется чуть позднее.

Как вернуть работоспособность материнке со слетевшим BIOS’ом

Asus

Многие десктопные материнские платы марки Asus поддерживают технологию USB Flashback, которая предназначена для быстрого обновления и восстановления БИОС’а в случае сбоя. Для этого не требуется ничего, кроме USB-флешки емкостью до 4-16 Гб и самого файла BIOS, который необходимо скачать с сайта производителя из раздела о вашей модели «мамки».

После скачивания прошивку нужно переименовать. Например, файл «Sabertooth X79» (название модели) переименовывают в «SABERX79.ROM», файл «Sabertooth Z77» – в «Z77ST.CAP». Информация, как должен именоваться файл прошивки для вашей модели, скорее всего, есть на сайте Asus, но если вы ее не найдете, уточните на форумах или в поддержке.

Далее сохраните переименованный BIOS на флешке, отформатированной в FAT32, и подключите ее к порту USB с пометкой «Flashback» или «ROG Connect». Компьютер перед этим желательно выключить, это увеличит шанс на успешное восстановление.

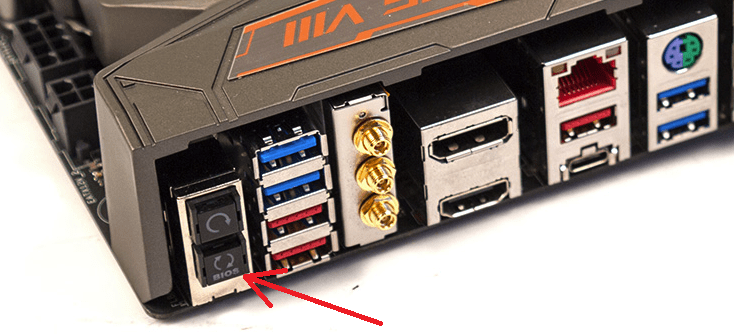

После подсоединения флешки включите ПК и нажмите на задней панели кнопку «BIOS». Удерживайте ее нажатой около 3 секунд, пока на плате не начнет мигать световой индикатор. Мигание указывает на то, что файл успешно считался и прошивается в память. Когда процесс прошивки завершится, индикатор погаснет.

Если ваша плата из бюджетного сегмента или не слишком новая, то есть не поддерживает USB Flashback, скорее всего, вы сможете восстановить ее другим способом. Если компьютер оборудован флоппи-дисководом или оптическим приводом, запишите переименованный файл биоса в корневой каталог чистой дискеты или CD, поместите его в привод, выключите, а потом снова включите ПК. Прошивка будет завершена, когда погаснет индикатор привода. Если привода нет, используйте флешку.

Gigabyte

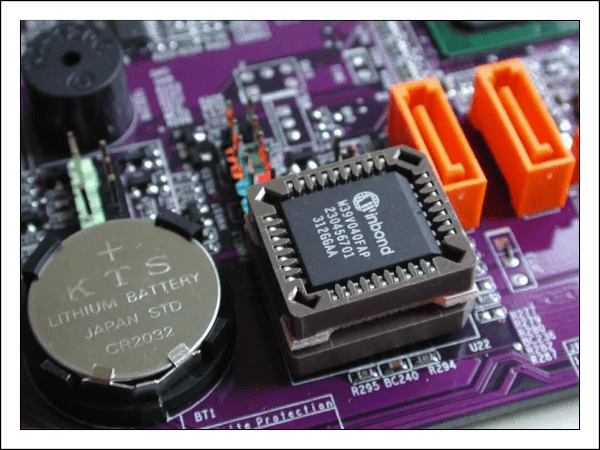

На платах Gigabyte с Dual (двойным) биосом сбои происходят редко, так как в случае повреждения прошивки в основной микросхеме (Main_BIOS) в нее копируется дамп из резервной (Backup_BIOS). Пока основная флеш-память исправна и содержит микропрограмму, даже поврежденную, плата сохраняет работоспособность.

Проблемы с запуском платы с Dual_BIOS возможны в следующих случаях:

- Основная микросхема отсутствует или вышла из строя.

- Микрокод в основной микросхеме полностью стерт.

- Повреждено содержимое обеих микросхем.

Некоторые «мамки» Gigabyte умеют грузиться с резервной флеш-памяти и использовать ее как основную. Другая группа плат этого производителя использует в качестве резервного носителя БИОС выделенную область на жестком диске. Это менее надежный вариант, но тоже лучше, чем ничего.

Восстановление биоса Gigabyte из бэкапа обычно выполняется автоматически, но если этого не происходит, попробуйте выключить компьютер из розетки, немного подождать и еще раз включить.

MSI и другие

На большинстве материнских плат производства Micro-Star используется технология восстановления прошивки, очень похожая на ASUS’овскую – с помощью флешки, дискеты или компакт-диска. Копируете BIOS на чистый носитель, подсоединяете его к ПК, жмете 4 секунды кнопку выключения, зажимаете на клавиатуре комбинацию левый Ctrl + Home (или Alt + Ctrl + Home) и, не отпуская клавиш, включаете компьютер. О начале процесса прошивки можно судить по миганию индикатора флешки или привода.

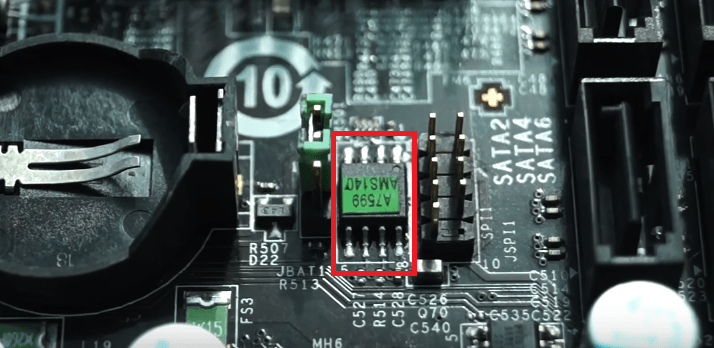

BIOS на плате MSI. Справа порт JSPI1 для прошивки на программаторе

На материнских платах MSI и некоторых других марок, которым больше 8-10 лет, перепрошивка биоса производится с дискеты. Инструкции для AWARD и AMI BIOS немного различаются.

Чтобы восстановить AMI BIOS, выполните следующее:

- Переименуйте скачанный с сайта производителя материнской платы файл биоса в AMIBOOT.ROM.

- Перенесите его в корень чистой дискеты. Установите дискету в привод выключенного ПК.

- Нажмите на клавиатуре левый Ctrl + Home и включите компьютер.

Для восстановления AWARD BIOS:

- Поместите на дискету файлы прошивальщика и BIOS (обычно скачиваются в одном архиве).

- Создайте на дискете текстовый документ, в котором указано имя файла биоса с расширением bin. Переименуйте документ в autoexec.bat.

- Дальнейшие действия аналогичны приведенным выше.

Кстати, некоторые производители материнок выкладывают на своих сайтах BIOS’ы только в формате exe – в «одном флаконе» с программой-прошивальщиком для обновления из-под Windows. Иногда такой файл удается распаковать как архив, но пользователям часто непонятно, что именно из его содержимого является прошивкой. Для таких задач универсального решения нет. Чтобы не усугублять проблему, лучше проконсультироваться на профильных форумах или в техподдержке производителя.

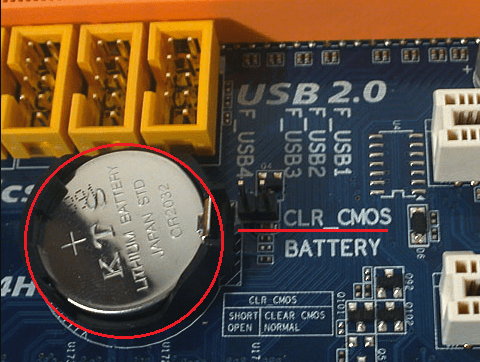

На некоторых платах перед восстановлением биоса также нужно извлекать из гнезда батарейку питания часов реального времени (RTC) или переставлять (снимать) перемычку очистки CMOS. Это моменты важно выяснить до начала процедуры.

Особенности восстановления BIOS на ноутбуках

На ноутбуках, как и на платах Gigabyte, BIOS тоже часто хранится в двух чипах флеш-памяти. Но это не Dual и резервных копий у него нет. Оба чипа содержат разные части прошивки либо в одном находится основной БИОС, а в другом – программа мультиконтроллера. Чтобы аппарат не включился, достаточно повредить микрокод хотя бы в одном из них.

Методика восстановления слетевшего BIOS’a на ноутбуках примерно та же, что и на десктопах. Скачанный с сайта производителя файл прошивки и программу-прошивальщик (последняя нужна не всегда) помещают на чистую, отформатированную в FAT32/16 флешку, подключают ее к обесточенному аппарату (просто выключить ноутбук иногда недостаточно, нужно отсоединить блок питания и снять батарею), вставляют заряженную батарею на место, включают аппарат и зажимают комбинацию клавиш. На разных лэптопах для этого используются различные клавиатурные сочетания, например:

- Ctrl (только левый или оба) + Home

- Windows + B (эта и другие буквы приведены в латинской раскладке)

- Windows + F

- Windows + M

- Windows + Esc

- Fn + B

- Fn + F

- Fn + M

- Fn + Esc.

Основная работа заключается в распаковке и переименовании файлов биоса. Единого правила здесь, опять же, нет. В большинстве случаев доставать прошивку приходится из exe-шников, но! Многие производители включают в состав программы BIOS’ы для разных ревизий одной платформы или целой серии платформ, и выбрать из них единственный нужный файл бывает очень непросто. Чтобы не ошибиться, читайте инструкции по прошивке именно вашей модели и ревизии платформы на профильных форумах. И не стесняйтесь задавать вопросы.

***

Я намеренно не привожу в статье инструкции по восстановлению BIOS’ов путем прошивки на программаторе с выпаиванием и без, замыканием различных контактов, горячей замены съемной флеш-памяти и т. д., так как все эти методы небезопасны и требуют определенных знаний. Однако среди читателей, вероятно, найдутся те, кто делал нечто подобное на своем ПК и получил хорошие результаты. Будет отлично, если вы подробно опишите ваши действия в комментариях к статье. Также приветствуются рассказы об отрицательном опыте, чтобы другие читатели благодаря вам смогли избежать ошибок. В комментариях обязательно приводите наименование модели и ревизию вашей материнской платы, а также версию BIOS, с которой вы работали.

Предыдущая

ЖелезоНа что влияет количество ядер процессора

Следующая

ЖелезоЛучшая термопаста для процессора ноутбука: выбор редакции

Источник

12 сентября 2011 года

В первых числах сентября в руки экспертов вирусной лаборатории компании «Доктор Веб» попал примечательный экземпляр вредоносной программы, получившей название Trojan.Bioskit.1. В целом это стандартный по функционалу троянец, заражающий MBR (загрузочную область диска) и пытающийся скачать что-то из сети. После проведенного специалистами «Доктор Веб» исследования оказалось, что в него также заложены механизмы, позволяющие заразить BIOS материнской платы компьютера.

Чем больше деталей функционирования этой вредоносной программы вскрывалось в процессе исследования, тем больше мы укреплялись во мнении, что это скорее экспериментальная разработка, нежели полноценная вредоносная программа, — либо она «утекла» раньше, чем этого хотелось бы автору. Об этом, в частности, могут свидетельствовать следующие факты:

- наличие проверки параметров командной строки (запуск данного экземпляра троянца с ключом -u излечивает систему);

- использование сторонних утилит;

- отключенный код дезактивации вируса через 50 дней;

- присутствие двух разных вариантов заражения системных файлов (из которых используется только один);

- ошибки в коде, выглядящие, как описки.

Но все эти обстоятельства нисколько не умаляют потенциальной опасности данного троянца. Сразу оговоримся, что заражению могут подвергнуться только материнские платы, оборудованные BIOS производства компании Award.

Заражение

Первоначально дроппер троянца Trojan.Bioskit.1 проверяет, запущены ли в операционной системе процессы нескольких китайских антивирусов: если таковые обнаруживаются, то троянец создает прозрачное диалоговое окно, из которого осуществляется вызов его главной функции. Затем Trojan.Bioskit.1 определяет версию операционной системы и в случае, если это Windows 2000 и выше (за исключением Windows Vista), продолжает заражение. Троянец проверяет состояние командной строки, из которой он может быть запущен с различными ключами:

- -d — данный ключ не функционирует (вероятно, в «релизной сборке» эта функция была удалена);

- -w — заразить систему (используется по умолчанию);

- -u — вылечить систему (включая MBR и BIOS).

В ресурсах дроппера упаковано несколько файлов:

- cbrom.exe

- hook.rom

- my.sys

- flash.dll

- bios.sys

В процессе своей работы дроппер распаковывает и сохраняет на жестком диске драйвер %windir%system32driversbios.sys. В случае если в системе есть устройство \.MyDeviceDriver (в исследуемом дроппере драйвера, реализующего такое устройство, нет), троянец сбрасывает на диск библиотеку %windir%flash.dll и, вероятнее всего, последовательно пытается внедрить ее в системные процессы services.exe, svchost.exe и explorer.exe. Назначение данной библиотеки — запуск драйвера bios.sys штатными средствами (service control manager) с целью создания службы bios. При выгрузке библиотеки эта служба удаляется. В случае отсутствия устройства \.MyDeviceDriver троянец инсталлируется в систему путем перезаписывания системного драйвера beep.sys. После запуска beep.sys восстанавливается из предварительно созданной копии. Единственное исключение из этого правила сделано для ОС Microsoft Windows 7: в данной системе дроппер сбрасывает на диск библиотеку %windir%flash.dll и сам же ее загружает.

Затем дроппер сохраняет в корне диска C: руткит-драйвер my.sys. Если драйвер bios.sys так и не удалось запустить или BIOS компьютера отличается от Award, троянец переходит к заражению MBR. На диск сбрасывается файл %temp%hook.rom, который является полноценным модулем расширения (PCI Expansion ROM). Но на данном этапе он используется всего лишь как контейнер, из которого извлекаются данные для последующей записи на диск. После этого перезаписываются первые 14 секторов жесткого диска, включая MBR. Оригинальный MBR сохраняется в восьмом секторе.

Драйвер my.sys

По сегодняшним меркам это достаточно примитивный драйвер: он перехватывает у системного драйвера disk.sys обработчики IRP_MJ_READ, IRP_MJ_WRITE и IRP_MJ_DEVICE_CONTROL, при этом:

- IRP_MJ_READ возвращает нули вместо первых 63 секторов винчестера;

- IRP_MJ_WRITE не позволяет осуществлять запись в первые 63 сектора. При этом вирус пытается разрешить своему дропперу перезаписать MBR и прочие секторы, но из-за явной ошибки в коде уловка не срабатывает. Таким образом, автор троянца разрешает перезаписывать 0x14 (20) секторов, а дроппер пишет только 0xE (14);

- IRP_MJ_DEVICE_CONTROL возвращает STATUS_UNSUCCESSFUL в ответ на запросы IOCTL_DISK_GET_DRIVE_LAYOUT_EX, IOCTL_STORAGE_GET_MEDIA_TYPES_EX и IOCTL_DISK_GET_DRIVE_GEOMETRY_EX.

Заражение BIOS

Но вернемся к случаю, когда драйверу bios.sys удается опознать Award BIOS. Надо сказать, что именно наличие этого драйвера выделяет данную вредоносную программу из большого списка подобных троянцев, заражающих MBR.

Упомянутый драйвер очень мал и обладает пугающим деструктивным потенциалом. В нем реализовано три метода:

- Опознать Award BIOS (попутно определить размер его образа и, самое главное, I/O порта, через который можно программно заставить сгенерировать SMI (System Management Interrupt) и таким образом исполнить код в режиме SMM);

- Сохранить образ BIOS на диск в файл С:bios.bin;

- Записать образ BIOS из файла С:bios.bin.

Получить доступ и тем более перезаписать микросхему с BIOS — задача нетривиальная. Для этого сначала необходимо организовать взаимодействие с чипсетом материнской платы для разрешения доступа к чипу, затем нужно опознать сам чип и применить

знакомый для него протокол стирания/записи данных. Но автор этой вредоносной программы пошел более легким путем, переложив все эти задачи на сам BIOS. Он воспользовался результатами работы китайского исследователя, известного под ником Icelord. Работа была проделана еще в 2007 году: тогда при анализе утилиты Winflash для Award BIOS был обнаружен простой способ перепрошивки микросхемы через сервис, предоставляемый самим BIOS в SMM (System Management Mode). Программный код SMM в SMRAM не виден операционной системе (если BIOS корректно написан, то доступ к этой памяти им заблокирован) и исполняется независимо от нее. Назначение данного кода весьма разнообразно: это эмуляция не реализованных аппаратно возможностей материнской платы, обработка аппаратных ошибок, управление режимами питания, сервисные функции и т.д.

Для модификации самого образа BIOS данная вредоносная программа использует утилиту cbrom.exe (от Phoenix Technologies), которую, как и все прочие файлы, несет у себя в ресурсах. При помощи этой утилиты троянец внедряет в образ свой модуль hook.rom в качестве ISA BIOS ROM. Затем Trojan.Bioskit.1 отдает своему драйверу команду перепрошить BIOS из обновленного файла.

При следующей перезагрузке компьютера в процессе инициализации BIOS будет вызывать все имеющиеся PCI Expansion ROM, в том числе и hook.rom. Вредоносный код из этого модуля каждый раз проверяет зараженность MBR и перезаражает ее в случае необходимости. Следует отметить, что наличие в системе Award BIOS вовсе не гарантирует заражение данным троянцем. Так, из трех проверенных в вирусной лаборатории материнских плат заразить удалось только одну, а в двух других в памяти BIOS банально не хватило места для записи нового модуля.

Заражение MBR

Троянец размещает в MBR код, основная задача которого — инфицировать файлы winlogon.exe (в операционных системах Windows 2000 и Windows XP) или wininit.exe (Windows 7). Для решения этой задачи Trojan.Bioskit.1 располагает собственным парсером NTFS/FAT32. Троянец ведет счетчик запусков, который обновляется раз в день. Через 50 дней предполагается дезактивация зараженного модуля: он будет изменен таким образом, что вирусный код перестанет получать управление. Но в данной версии троянца этот механизм отключен. Всего Trojan.Bioskit.1 включает две версии шелл-кода, из которых в настоящий момент активна только одна.

Заключение

Трудно недооценивать опасность подобного рода угроз, особенно с учетом того, что в будущем возможно появление более совершенных модификаций данной троянской программы либо вирусов, действующих по схожему алгоритму. В настоящий момент в антивирусное ПО Dr.Web добавлено детектирование и лечение MBR, системных файлов и файловых компонентов вируса. В случае если после детектирования и лечения данной угрозы система вновь оказывается инфицированной Trojan.Bioskit.1, источником заражения, скорее всего, является инфицированный BIOS компьютера. Специалисты компании «Доктор Веб» продолжают работать над проблемой.

Источник